Браузер Tor — самый надежный и зашифрованный веб-браузер для маршрутизации трафика и использования Интернета в частной сети. Большинство людей используют браузер Tor, чтобы скрыть свой цифровой след и личность. Tor может ввести вас на заблокированные или заблокированные веб-сайты вашим интернет-провайдером или правительством.

Использование Tor полностью безопасно, и он не отправляет ваши личные данные о просмотре в орган. Браузер Tor совместим с телефонами Linux, Windows и Android. Установив Tor в свою систему, вы можете скрыть свой адрес, но поскольку IP-адрес проходит через множество неизвестных серверов Tor, прежде чем достигнет целевого сервера, это также может замедлить ваше соединение.

Браузер Tor в дистрибутивах Linux

Tor браузер на основе веб — браузера Firefox, и он написан на Python и языка программирования C. Он построен в рамках проекта Tor и имеет лицензию BSD с тремя пунктами. Tor подключает сигнал вашего интернет-провайдера к сети tor, где никто не знает, какой узел подключен к какому узлу; поэтому в Tor практически невозможно установить личность. Tor доступен для Ubuntu и других дистрибутивов Linux. В этом посте будет рассказано, как установить и начать работу с браузером Tor в различных операционных системах Linux.

Tor Browser: как сменить IP страны в браузере Тор

1. Установите Tor Browser в Ubuntu Linux.

Установить браузер Tor на Ubuntu / Debian Linux легко и несложно. Есть два разных метода, которые мы можем использовать для его установки в Linux на базе Debian. На этом этапе мы рассмотрим метод PPA и Aptitude для установки браузера Tor на машине Ubuntu.

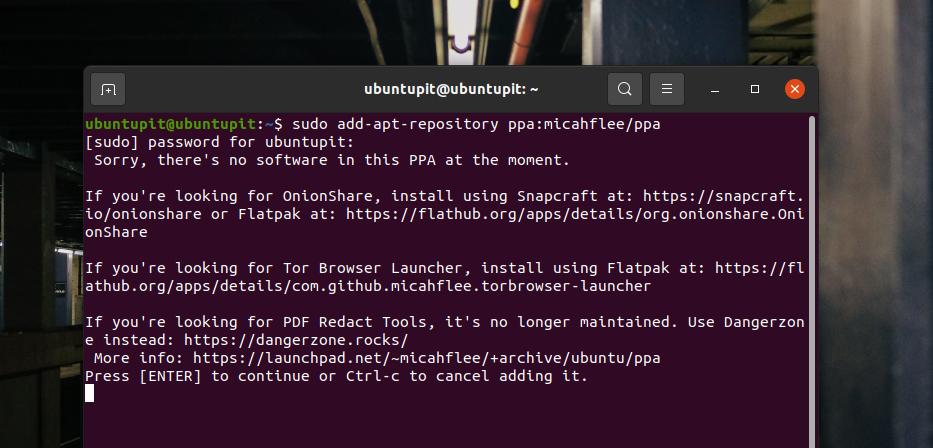

Метод 1: установите Tor Browser через PPA

Есть способы установить браузер Tor на Ubuntu с помощью команд PPA. Если вы новичок в Ubuntu, начало работы с командами PPA может быть отличным. Сначала выполните следующую команду, чтобы добавить PPA в системный репозиторий.

sudo add-apt-repository ppa:micahflee/ppa

Затем выполните приведенные ниже команды, чтобы обновить репозиторий и установить Tor Browser на свой компьютер с Linux. Следующие команды требуют привилегий root; убедитесь, что он у вас есть.

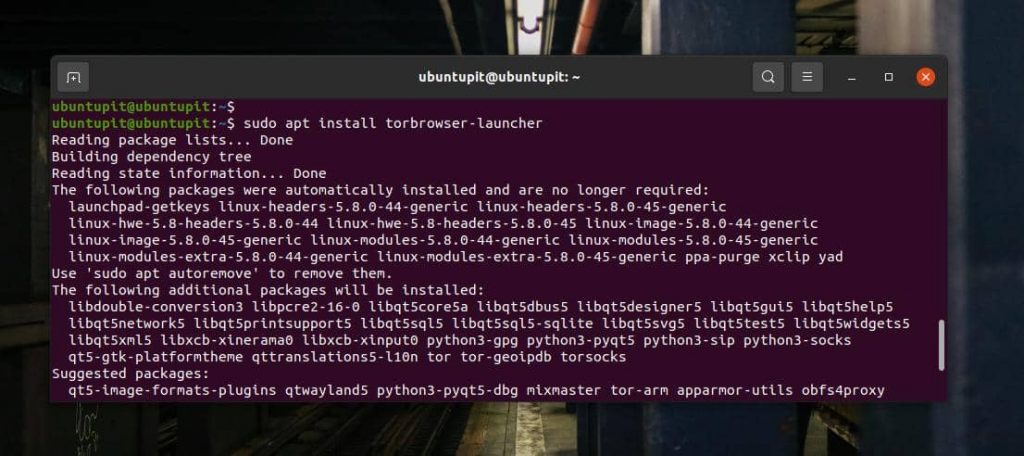

sudo apt update sudo apt install torbrowser-launcher

Метод 2: установка браузера Tor через репозиторий Linux

Как пользователь Ubuntu / Debian Linux, вероятно, вы ищете способ установки браузера Tor с помощью команд aptitude. Tor имеет официальный репозиторий Linux, который позволяет вам установить его через интерфейс командной строки в Ubuntu. Вы можете использовать следующие команды, чтобы добавить репозиторий Universe, а затем установить программу запуска браузера Tor на свой компьютер.

sudo add-apt-repository universe sudo apt update sudo apt install torbrowser-launcher

После завершения установки вы можете запустить следующую команду для первого запуска браузера Tor в вашей системе Linux.

torbrowser-launcher

2. Установите Tor в Fedora и openSUSE.

Здесь мы увидим, как установить браузер Tor в Fedora и SuSe Linux. Если вы следовали предыдущим шагам, то, возможно, уже заметили, что установка Tor в Linux не является сложной задачей.

Если вы используете рабочую станцию Fedora на основе DNF, вы можете просто запустить следующую команду DNF с правами root в оболочке терминала, чтобы установить Tor в вашей системе.

$ sudo dnf install -y torbrowser-launcher

Tor также доступен в официальном репозитории SuSE Linux. Чтобы установить Tor в openSUSE и SuSE Linux, выполните следующую команду zypper с правами root в оболочке терминала.

sudo zypper install torbrowser-launcher

3. Установите Tor в Linux с помощью исходного кода.

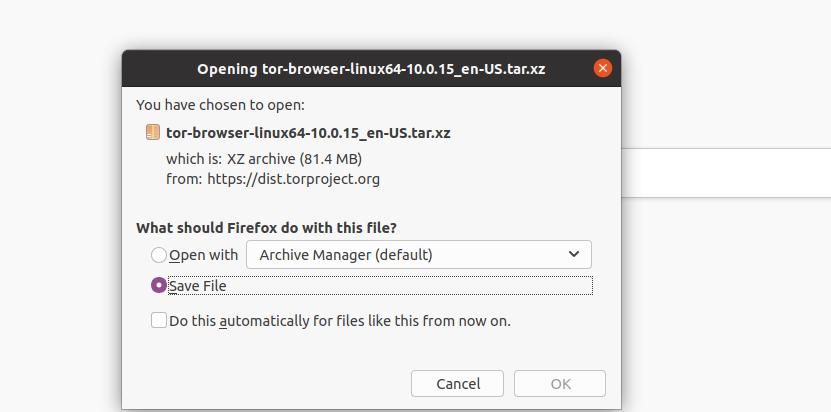

Установка любых пакетов из исходного кода — всегда удобный способ получить пакет. Если вы не можете найти способы установить браузер Tor в вашей системе Linux, вы всегда можете загрузить сжатый исходный код и установить Tor в своей системе.

Следующий метод будет выполняться почти во всех основных дистрибутивах Linux.

Сначала загрузите исходный файл Tor отсюда. Когда загрузка завершится, откройте каталог загрузки и извлеките сжатый файл. После распаковки просмотрите файлы браузера tor и запустите каталог на терминале.

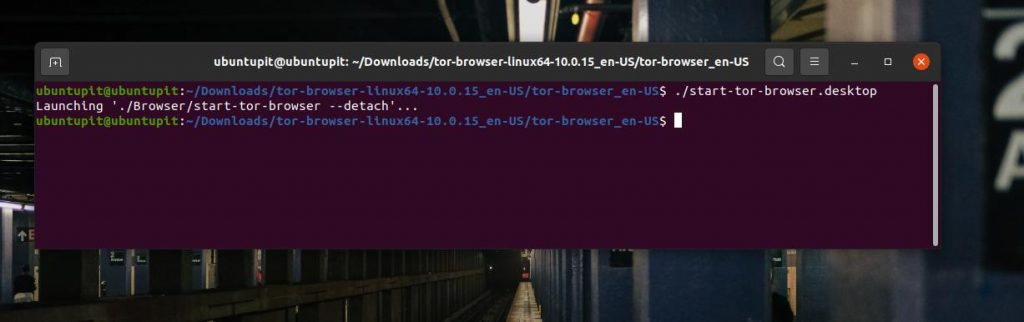

Теперь, когда в оболочке терминала открывается каталог Tor, запустите следующую команду с точкой и косой чертой (./) в своей оболочке, чтобы установить браузер Tor в вашей системе Linux. Весь процесс установки не займет много времени. Как только установка завершится, браузер Tor впервые автоматически откроется в вашей системе.

./start-tor-browser.desktop

4. Начните работу с Tor Browser

До сих пор мы видели несколько основных методов установки браузера Tor в системе Linux. Пришло время запустить Tor в нашей системе. Независимо от того, какой дистрибутив Linux вы используете, следующие шаги будут одинаковыми для всех систем. Во-первых, чтобы открыть браузер Tor, вы можете запустить следующую команду в оболочке терминала.

$ torbrowser-launcher

Вы также можете найти значок лука в браузере Tor, чтобы запустить его на своем компьютере.

![]()

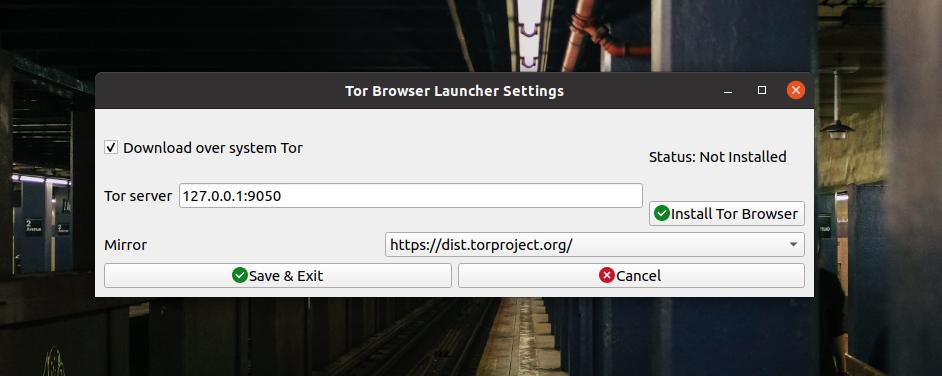

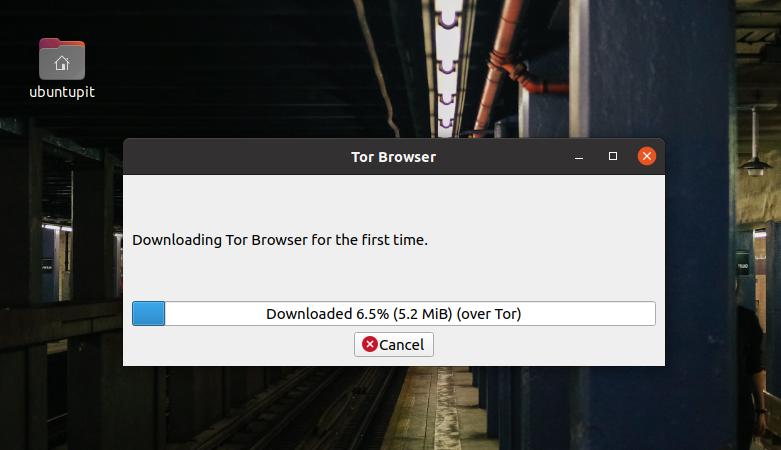

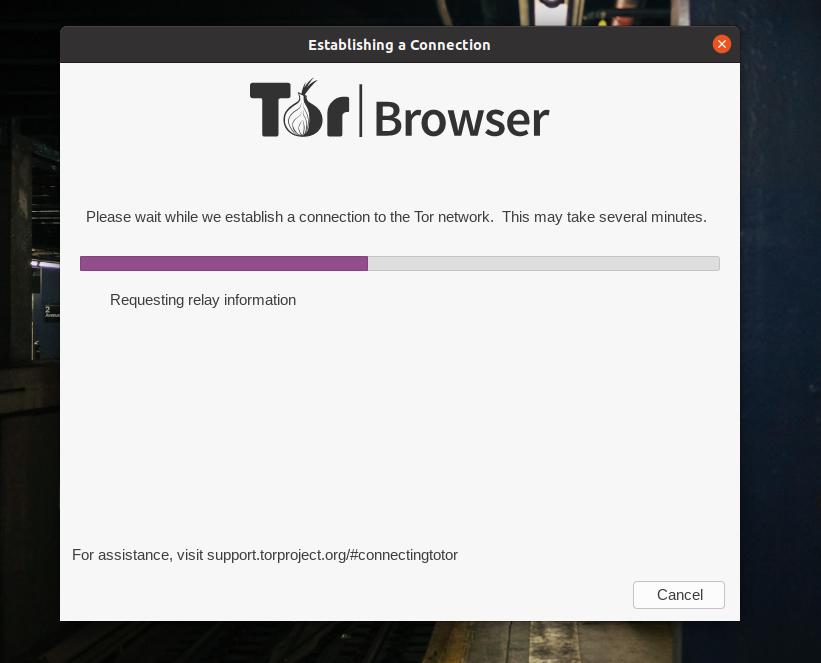

Когда браузер Tor открывается в первый раз, загрузка необходимых файлов может занять некоторое время. Наберитесь терпения и не закрывайте окно, пока загрузка не закончится. При загрузке всей системы Tor вы можете выбрать, откуда скачать. Если настройки по умолчанию вам не подходят, используйте зеркальный сервер.

Как только сервер будет выбран, он сразу же начнет загрузку файлов Tor. Вы увидите прогресс загрузки в строке состояния.

Когда загрузка завершится, автоматически откроется новое окно, чтобы соединить вас с цепью Tor. Если установить соединение не удалось, проверьте подключение к Интернету и повторите попытку.

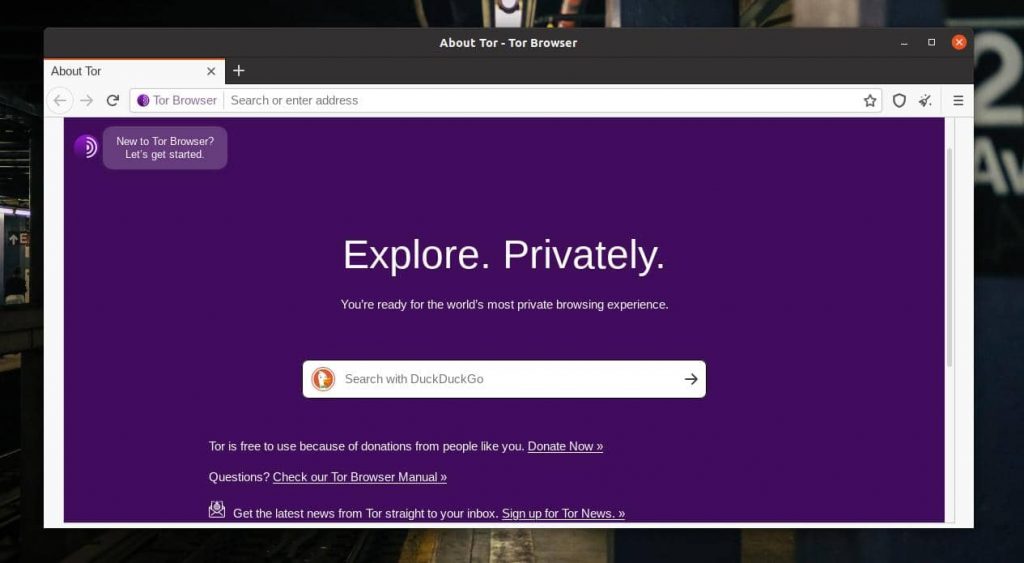

Наконец, когда загрузка и установка завершатся, в вашей системе откроется браузер Tor. В верхнем левом углу браузера вы можете изучить функции Tor.

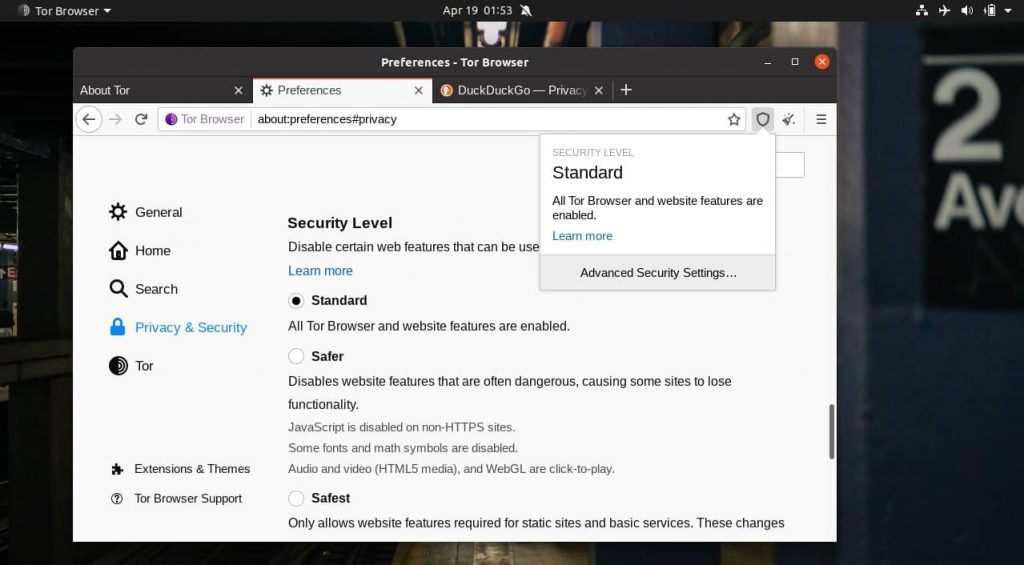

В самом начале вы можете не забыть проверить уровень безопасности браузера Tor. Чтобы проверить это, нажмите на гамбургер-меню, расположенное в правом верхнем углу браузера. В меню выберите «Конфиденциальность и безопасность». Там вы увидите уровень безопасности браузера. Вы также можете быстро просмотреть уровень безопасности, нажав значок безопасности в области надстроек браузера.

Браузер Tor предлагает использовать HTTPS на каждом сайте, чтобы сделать соединение безопасным и безопасным. Убедитесь, что HTTPS Everywhere включен.

5. Удалить Tor из Linux

Tor — это не веб-браузер, требовательный к оперативной памяти и ресурсам. Но у Tor есть некоторые минусы, которые могут вынудить вас удалить его из вашей системы. Tor не позволяет скачивать большие файлы, а в некоторых странах использование Tor запрещено и незаконно. Если вам нужно удалить браузер Tor из вашей системы Linux, вы можете использовать следующие методы соответственно.

Удалите Tor, если вы установили через PPA

sudo apt remove torbrowser-launcher

Удалите Tor, если вы установили Tor с помощью команды Aptitude

sudo apt remove tor-browser rm -r ~/.tor-browser-en sudo apt purge torbrowser-launcher

Если вышеупомянутые методы к вам не подходят, вы всегда можете найти tor-browser_en-US каталог в файловой системе Linux и удалить весь каталог, чтобы удалить Tor из вашей системы.

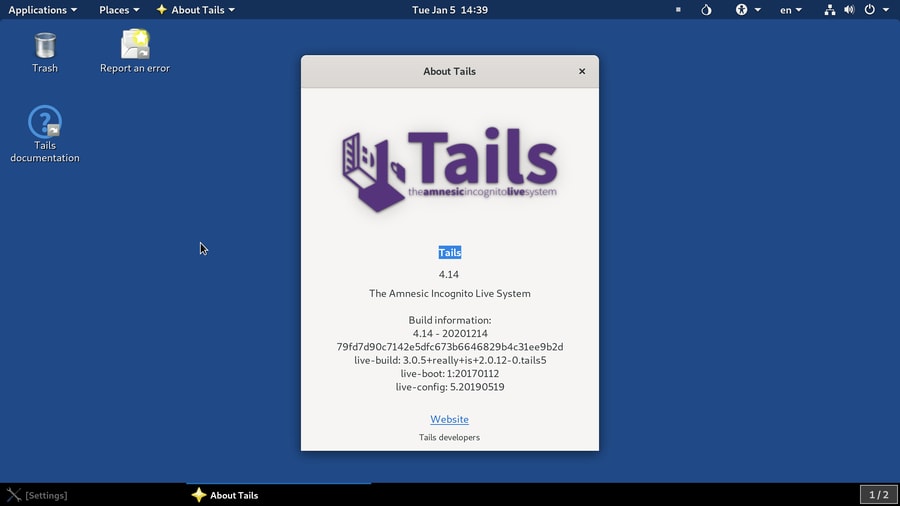

Дополнительный совет: вас беспокоит конфиденциальность? Используйте ОС Tails

Если вы участвуете в секретном проекте или вообще не хотите раскрывать свою личность в Интернете, использование браузера Tor может быть не лучшим решением. Есть много других способов отследить ваш IP-адрес в Интернете. Чтобы решить эту проблему, вы можете установить на свой компьютер ОС Tails с открытым исходным кодом на основе ядра Linux . ОС Tails полностью бесплатна и безопасна в использовании. Конфиденциальность — это главный приоритет Tails OS. В Tails все входящие и исходящие соединения защищены, зашифрованы и проходят через сеть Tor.

Заключительные слова

Никто не может отрицать, что Tor — самый безопасный браузер для анонимной работы в Интернете. Если конфиденциальность — ваша самая большая проблема, то Tor для вас. Скрытие вашей личности с помощью луковой цепи, вероятно, является самым надежным методом в эпоху Интернета. Во всем посте я описал различные методы установки браузера Tor и начала работы с ним на машине Linux.

Пожалуйста, поделитесь им со своими друзьями и сообществом Linux, если вы найдете этот пост полезным и информативным. Вы также можете записать свое мнение об этом сообщении в разделе комментариев.

Насколько публикация полезна?

Нажмите на звезду, чтобы оценить!

Средняя оценка / 5. Количество оценок:

Оценок пока нет. Поставьте оценку первым.

Источник: ip-calculator.ru

Я зашел в тор со своего Ip адреса

Тор (The Onion Router) — это бесплатное программное обеспечение, предоставляющее пользователю возможность анонимного и безопасного доступа к сети Интернет. Одним из главных преимуществ использования Тора является скрытие реального IP-адреса пользователя, что обеспечивает дополнительный уровень конфиденциальности.

Последние годы свидетельствуют о все большем интересе пользователей к приватности и анонимности в онлайн-мире. Использование обычных браузеров не гарантирует полной безопасности и может быть уязвимым для атак и наблюдения. В таких случаях использование Тора может стать настоящей находкой.

Вот как я смог войти в Тор и использовать его с помощью своего собственного IP-адреса:

- Установка Тор-браузера: Первым шагом я установил Тор-браузер на свой компьютер. Тор-браузер представляет собой специальную версию браузера, которая направляет трафик через Тор-сеть, обеспечивая таким образом анонимность пользователя. Я посетил официальный сайт Тора и скачал последнюю версию для своей операционной системы.

- Запуск Тор-браузера: После завершения установки я запустил Тор-браузер. При запуске он автоматически устанавливает соединение с Тор-сетью и обеспечивает анонимный доступ к Интернету.

- Проверка своего IP-адреса: Чтобы убедиться, что я зашел в Тор со своего собственного IP-адреса, я использовал онлайн-сервисы для проверки IP-адреса. Вместо того, чтобы видеть свой реальный IP-адрес, я видел IP-адрес, принадлежащий выходному узлу Тора. Это гарантировало, что мое пребывание в Интернете было анонимным и конфиденциальным.

- Преимущества использования Тора: Используя Тор со своего собственного IP-адреса, я получил ряд значительных преимуществ:

- Анонимность: Мое реальное местоположение и личная информация оставались недоступными для третьих лиц.

- Безопасность: Мое соединение с Интернетом было защищено от наблюдения и атак.

- Доступ к заблокированным сайтам: Тор позволяет обойти географические ограничения и блокировку сайтов, предоставляя доступ к огромному количеству онлайн-ресурсов.

- Защита информации: Вся моя онлайн-активность оставалась конфиденциальной и неотслеживаемой.

Тор — мощный инструмент, который дает возможность оставаться анонимным и обеспечить безопасность в онлайн-мире. Мне удалось войти в Тор со своего собственного IP-адреса и насладиться всеми его преимуществами. Если вы также интересуетесь приватностью и безопасностью в сети, рекомендую попробовать использовать Тор.

- Какой футболист пофигист?

- Фратрии формации еловых лесов сукцессирует берёзовый прирост

- Нужен совет при травме мениска

- Ищу варианты легкой перепланировки ванной 1.5×1.5 м

- Сколько стоит распечатать формат A0, A1, A2, A3 и как они будут выглядеть на стене?

- ВАМ нравится марка CHEVROLET https://robo-hamster.ru/a/ya-zashel-v-tor-so-svoego-ip-adresa» target=»_blank»]robo-hamster.ru[/mask_link]

Tor в России скомпрометирован. Под угрозой любой владелец выхода

Службы государственной безопасности создали прецедент. Каждый владелец анонимной точки доступа в Интернет под угрозой уголовного преследования.

Предыстория

Последние несколько дней различные источники (раз, два, три) сообщают об аресте математика Дмитрия Богатова. Основание ареста — размещение материалов в интернете с его IP-адреса.

Пресненский районный суд Москвы в третий раз рассмотрел ходатайство следствия об аресте 25-летнего преподавателя МФЮА Дмитрия Богатова. Математика обвиняют в том, что он якобы размещал в соцсетях материалы с призывами к массовым беспорядкам во время уличной акции 2 апреля. В этой связи ему выдвинуты обвинения:

- в приготовлении к организации массовых беспорядков (часть 1 статьи 30, часть 1 статьи 212 УК),

- в призывах к терроризму (статья 205.2 УК).

Богатова пытались арестовать трижды. На третий суд отправил его на два месяца в СИЗО (до 8 июня).

Как в деле фигурирует Tor

В основу обвинений легли записи на форуме для системных администраторов sysadmins.ru («Сисадмин.ру») пользователя по имени Айрат Баширов. Он создал тему «Требуем системных изменений в стране!» и оставил несколько записей, которые правоохранительные органы расценили как призыв к организации массовых беспорядков и к терроризму.

Одновременно обвинение утверждает, что информация размещалась с IP-адреса квартиры Богатова. Однако, сам Богатов, по словам адвоката, использует для выхода в интернет прокси-сервера, ID и IP-адреса, принадлежащие японскому провайдеру. А записи были выложены с нескольких IP-адресов — и лишь один из них принадлежал Богатову.

Предположительно, настоящий автор сообщений пользовался анонимной сетью Tor, одну из выходных точек с адресом и администрировал Дмитрий Богатов (судя по обновлённой за три часа до выключения ноды веб-странице Дмитрия и косвенным данным).

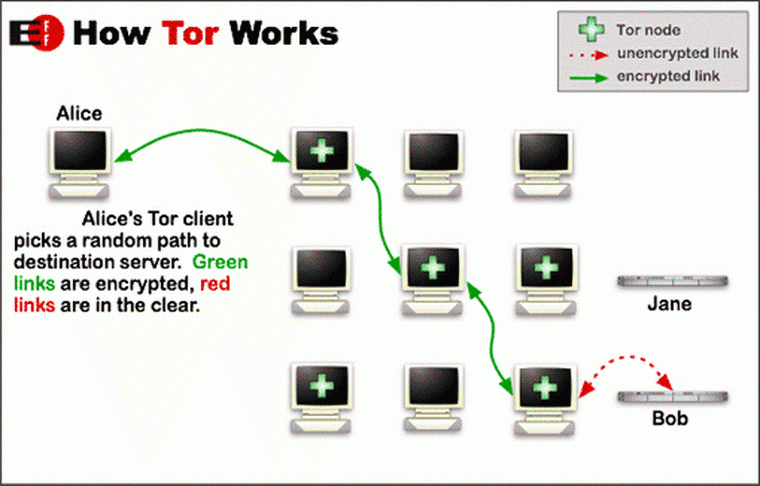

Что такое Tor: entry, middleman и exit node

Для использования сети Tor необходимо предустановленное программное обеспечение, представляющее собой прокси-сервер, обеспечивающий анонимный веб-серфинг в сети.

Каждый пакет данных, попадающий в систему, проходит через три различных прокси-сервера — узла (node), которые выбираются случайным образом. Перед отправлением пакет последовательно шифруется тремя ключами: сначала для третьего узла, потом для второго и в конце, для первого.

Когда первый узел получает пакет, он расшифровывает «верхний» слой шифра (аналогия с тем, как чистят луковицу) и узнаёт, куда отправить пакет дальше. Второй и третий сервер поступают аналогичным образом.

У каждой ноды есть свое назначение. Первая — точка входа (entry node), из которой трафик перенаправляется в промежуточные маршрутизаторы (middleman node), используемые для запутывания следа. Послу прохождения случайного набора средних точек, нешифрованный пакет данных передается из точки выхода (exit node) до изначального адреса получателя (сервера).

Сервер в качестве адреса отправителя видит IP-адрес exit node. Данные, полученные от него, проходят тот же самый процесс.

Есть ли вина, или «Я тебя по IP вычислю»?

Преподаватель отрицает, что призывал к беспорядкам и писал эти сообщения: «Я не совершал преступления, скрываться от органов не намерен». Защита считает, что неизвестные могли использовать IP-адрес exit node Богатова.

На том же ресурсе, где были размещены посты из материалов дела, появлялись публикации со 104 IP-адресов — из Подольска, Японии, Нидерландов. Среди них нашелся и тот, что был опубликован якобы из квартиры Богатова.

Однозначно определить вину Богатова на данный момент не удалось. Существуют материалы, которые доказывают — в момент публикаций дома он не был, и за ноутбуком не сидел. Отправить трафик через собственную ноду можно (даже нужно), но это не обязательный процесс, особенно при использовании Tor вне домашней сети.

Вероятно, некий пользователь Айрат Баширов, возможно, совершенно никак не связанный с Богатовым, 29 марта 2017 года запустил Tor-браузер. Случайно определенный выход в общую сеть оказался российским узлом, принадлежавшим арестованному математику.

Последствия: анонимные точки доступа — угроза для владельца?

На территории России дело Дмитрия Богатова — первый известный случай ареста оператора выходной ноды сети Tor.

Позиция обвинения основывается на совпадении IP адреса. Таким образом, в зону риска попадают не только элементы сети Tor, но и:

- операторы открытых wi-fi точек в публичных местах;

- пользователи VPN-сервиса Hola (работает по схожему принципу);

- заражённые троянами персональные компьютеры, ноутбуки и смартфоны;

- ботнеты из роутеров и IoT-устройств.

Каждый из нас — в опасности! Как спасаться?

Перечень возможных устройств, находящихся под угрозой, касается каждого из нас. Злоумышленники могут использовать зараженные устройства для публикации постов (обычных сообщений в социалках, КАРЛ!), за которые будет нести ответственность конечный пользователь-владелец.

Практически все устройства — а значит, и их владельцы — под угрозой. Для того, чтобы максимально исключить возможность подобной ситуации, необходимо сделать довольно много:

- Запрещать доступ в сеть приложениям, способные работать без сети.

- Запрещать доступ в сеть непроверенным приложениям.

- Использовать антивирусы, файерволы и блокировщики рекламы.

- Регулярно проверять сетевые соединения на соответствие используемому софту. “Левые” — отсекать.

- Исключать потерю или кражу устройства с возможностью сетевого доступа.

- Не передавать доступ к устройствам или сетевым соединениям незнакомым лицам.

- Устанавливать надежные пароли.

- Оперативно реагировать на взлом любых собственных ресурсов.

- Читать iPhones.ru — мы будем оперативно следить за ситуацией и рассказывать про возможные бэкдоры.

Выходные ноды Tor и расшаренный Wi-Fi без пароля так же под угрозой до прояснения ситуации и вынесения окончательного приговора суда.

А вы — готовы обезопасить себя?

(2 голосов, общий рейтинг: 4.50 из 5)

Хочешь больше? Подпишись на наш Telegram.

Службы государственной безопасности создали прецедент. Каждый владелец анонимной точки доступа в Интернет под угрозой уголовного преследования. Предыстория Последние несколько дней различные источники (раз, два, три) сообщают об аресте математика Дмитрия Богатова. Основание ареста — размещение материалов в интернете с его IP-адреса. Пресненский районный суд Москвы в третий раз рассмотрел ходатайство следствия об аресте 25-летнего преподавателя.

- Безопасность,

- социальные сети,

- Это интересно

Источник: www.iphones.ru