Защитите конфиденциальную информацию в облаках, приложениях и на конечных точках.

Определение информационной безопасности (InfoSec)

Информационная безопасность (распространенное сокращение — InfoSec) — это набор процедур и инструментов, которые обеспечивают всестороннюю защиту конфиденциальной корпоративной информации от неправильного использования, несанкционированного доступа, искажения или уничтожения. К области InfoSec относится безопасность физических объектов и сред, управление доступом и кибербезопасность. В этой сфере часто используются такие технологии, как брокеры безопасного доступа в облако , дезинформирование, обнаружение и нейтрализация атак на конечные точки, тестирование безопасности для DevOps (DevSecOps).

Главные элементы информационной безопасности

InfoSec включает ряд инструментов, решений и процессов для обеспечения безопасности, которые защищают корпоративную информацию на устройствах и в различных расположениях, нейтрализуя кибератаки и другие вредоносные события.

Бизнес — это просто. Защита бизнеса

Безопасность приложений

Политики, процедуры, инструменты и рекомендации для защиты приложений и данных в них.

Безопасность облачной среды

Политики, процедуры, инструменты и рекомендации для всесторонней защиты облачной среды, включая системы, данные, приложения и инфраструктуру.

Шифрование

Метод защиты канала связи на основе алгоритмов, позволяющий предотвратить несанкционированный доступ, так как просмотреть и расшифровать сообщение могут только пользователи, которым оно предназначено.

Аварийное восстановление

Способ, позволяющий восстановить функциональные технологические системы в случае такого события, как стихийное бедствие, кибератака или другое происшествие.

Реагирование на инциденты

Корпоративный план нейтрализации, восстановления и устранения последствий кибератаки, нарушения безопасности данных или другого происшествия.

Безопасность инфраструктуры

Безопасность всей технологической инфраструктуры организации, в том числе аппаратных и программных систем.

Управление уязвимостями

Процесс, которым организация пользуется для определения, оценки и устранения уязвимостей своих конечных точек, программного обеспечения и систем.

Три столпа информационной безопасности

Конфиденциальность, целостность и доступность — это три краеугольных камня надежной системы защиты информации, которые формируют основу корпоративной инфраструктуры обеспечения безопасности. Эта триединая концепция привела к выработке следующих трех основополагающих принципов реализации плана InfoSec.

Конфиденциальность

Конфиденциальность — главный компонент InfoSec. Организациям необходимо принять меры, чтобы доступ к информации могли получить только полномочные пользователи. Для обеспечения конфиденциальности данных могут использоваться такие средства, как шифрование данных, многофакторная проверка подлинности и защита от потери данных.

Защита бизнеса от утечки информации во время удаленной работы

Целостность

Целостность данных должна обеспечиваться на протяжении всего их жизненного цикла. Предприятия с надежной системой InfoSec понимают важность точных и достоверных данных и не позволяют пользователям без соответствующих полномочий получить доступ к этой информации, изменить ее или выполнить с ней иные манипуляции. Целостность данных помогают обеспечивать такие инструменты, как разрешения для файлов, управление удостоверениями и элементы управления доступом пользователей.

Доступность

В рамках InfoSec проводится обязательное обслуживание физического оборудования и регулярное обновление систем. Только так можно гарантировать, что полномочным пользователям будет предоставляться стабильный, согласованный доступ к данным по мере необходимости.

Источник: www.microsoft.com

Защита конфиденциальной информации (сведений конфиденциального характера)

Для любой организации, независимо от вида деятельности, одной из важнейших сфер бизнес интереса является защита конфиденциальной информации. Для создания эффективной системы защиты информации, компании необходимо определить степень важности различных типов данных, знать, где они хранятся, каким образом и кем обрабатываются и как уничтожаются в конце жизненного цикла. Без этого будет сложно предотвратить утечку конфиденциальных данных и обосновать финансовые расходы на защиту информации. Нормативной основой для понятия «конфиденциальности» информации являются:

- Статья 23, 24 Конституции РФ;

- Статья 727 Гражданского кодекса РФ;

- Федеральный закон № 149-ФЗ «Об информации, информационных технологиях и о защите информации»;

- Федеральный закон № 152-ФЗ «О персональных данных»;

- Федеральный закон № 98-ФЗ «О коммерческой тайне»;

- ГОСТ Р 50922-2006 «Защита информации. Основные термины и определения».

Категории информации по степени конфиденциальности

Информация, используемая в предпринимательской и иной деятельности весьма разнообразна. Вся она представляет различную ценность для организации и ее разглашение может привести к угрозам экономической безопасности различной степени тяжести. Боязнь лишиться таких активов заставляет компании создавать иные формы системы защиты, в том числе и организационную, а главное – правовую.

В связи, с чем информация разделяется на три группы:

- Первая – несекретная (или открытая), которая предназначена для использования как внутри Организации, так и вне нее.

- Вторая – для служебного пользования (ДСП), которая предназначена только для использования внутри Организации. Она подразделяется, в свою очередь, на две подкатегории:

- Доступная для всех сотрудников Организации;

- Доступная для определенных категорий сотрудников Организации, но данная информация может быть передана в полном объеме другому сотруднику для исполнения трудовых обязанностей.

Информация второй и третьей категории является конфиденциальной.

Примерный перечень конфиденциальной информации:

- Информация, составляющая коммерческую тайну – сведения любого характера (производственные, технические, экономические, организационные и другие), в том числе о результатах интеллектуальной деятельности в научно-технической сфере, а также сведения о способах осуществления профессиональной деятельности, которые имеют действительную или потенциальную коммерческую ценность в силу неизвестности их третьим лицам;

- Банковская тайна – сведения об операциях, о счетах и вкладах организаций – клиентов банков и корреспондентов;

- Иные виды тайн: адвокатская тайна, нотариальная тайна, тайна переписки и т.д.;

- Информация, имеющая интеллектуальную ценность для предпринимателя – техническая, технологическая: методы изготовления продукции, программное обеспечение, производственные показатели, химические формулы, результаты испытаний опытных образцов, данные контроля качества и т.п. и деловая: стоимостные показатели, результаты исследования рынка, списки клиентов, экономические прогнозы, стратегия действий на рынке и т.п.

Уровни защиты информации

Для принятия правильных мер, следует точно определить уровень защиты информации.

Можно выделить три уровня системы защиты конфиденциальной информации:

Важным моментом также являются не только установление самого перечня конфиденциальной информации, но и порядка ее защиты, а также порядка её использования.

Очень важно отразить в Политике информационной безопасности организации перечень конфиденциальной информации.

В соответствии со ст. 10 Закона N 98-ФЗ меры по охране конфиденциальности информации, принимаемые ее обладателем, должны включать в себя:

- определение перечня данных, составляющих коммерческую тайну;

- ограничение доступа к таким сведениям путем установления порядка обращения с ними и контроля за соблюдением этого порядка;

- организацию учета лиц, получивших доступ к конфиденциальной информации, или лиц, которым она была предоставлена;

- регулирование отношений по использованию данных, составляющих коммерческую тайну, работниками на основании трудовых договоров и контрагентами на основании гражданско-правовых договоров;

- нанесение на материальные носители и документы, содержащие конфиденциальную информацию грифа “Коммерческая тайна” с указанием владельца такой информации.

В целях охраны конфиденциальности информации руководитель Организации обязан:

- ознакомить под расписку работника, которому доступ к таким сведениям необходим для выполнения трудовых обязанностей, с перечнем информации, составляющей коммерческую тайну, обладателями которой являются работодатель и его контрагенты;

- ознакомить сотрудника под расписку с установленным работодателем режимом коммерческой тайны и с мерами ответственности за его нарушение;

- создать работнику необходимые условия для соблюдения установленного режима

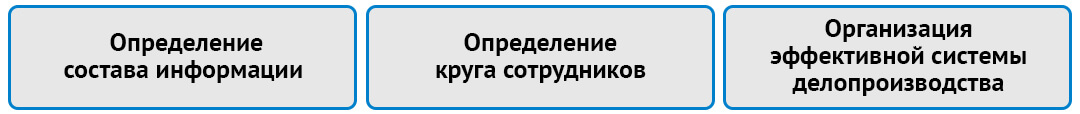

Обеспечение защиты конфиденциальных документов достигается следующими основными методами:

- Определение состава информации, которую целесообразно отнести к категории конфиденциальной;

- Определение круга сотрудников, которые должны иметь доступ к той или иной конфиденциальной информации, и оформление с ними соответствующих взаимоотношений;

- Организация эффективной системы делопроизводства с конфиденциальными документами.

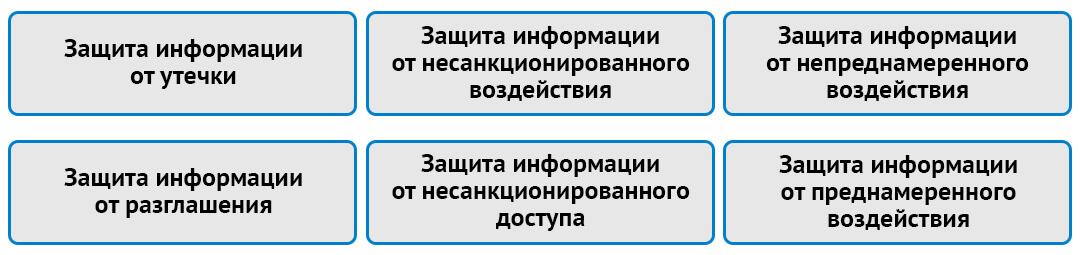

В соответствии с ГОСТ Р 50922-2006 можно выделить следующие (обобщенные) организационные и технические меры защиты конфиденциальной информации:

- защита конфиденциальной информации от утечки – защита информации, направленная на предотвращение неконтролируемого распространения защищаемой информации в результате ее разглашения и несанкционированного доступа к ней, а также на исключение получения защищаемой информации нарушителем;

- защита конфиденциальной информации от несанкционированного воздействия – защита информации, направленная на предотвращение несанкционированного доступа и воздействия на защищаемую информацию с нарушением установленных прав и правил на изменение информации, приводящих к разрушению, уничтожению, искажению, сбою в работе, незаконному перехвату и копированию, блокированию доступа к защищаемой информации;

- защита информации от непреднамеренного воздействия – защита информации, направленная на предотвращение воздействия на защищаемую информацию ошибок ее пользователя, сбоя технических и программных средств информационных систем, природных явлений или иных нецеленаправленных на изменение информации событий, приводящих к искажению, уничтожению, копированию, блокированию доступа к защищаемой информации;

- защита информации от разглашения – защита информации, направленная на предотвращение несанкционированного доведения защищаемой информации до заинтересованных субъектов, не имеющих права доступа к этой информации;

- защита информации от несанкционированного доступа – защита информации, направленная на предотвращение получения защищаемой информации заинтересованными субъектами с нарушением установленных нормативными и правовыми документами или обладателями информации прав или правил разграничения доступа к защищаемой информации;

- защита информации от преднамеренного воздействия – защита информации, направленная на предотвращение преднамеренного воздействия, в том числе электромагнитного или воздействия другой физической природы, осуществляемого в террористических или криминальных целях.

В завершении стоит отметить важность и определяющую значимость эффективно выстроенной системы защиты конфиденциальной информации по причине высокой ценности такой информации.

Такая система должна быть продуманной, прозрачной и комплексной.

Система защиты конфиденциальной информации не должна иметь пробелов как в обеспечении ИБ элементов информационной инфраструктуры Организации, так и в её реализации на документарном уровне. Все уровни и элементы системы защиты конфиденциальной информации должны быть взаимосвязаны, оптимально выстроены и контролируемы.

От эффективности этой системы зависит жизнеспособность организации т.к. информация, в условиях современности – самый ценный ресурс.

Источник: rtmtech.ru

Технологии защиты информации: как не стать целью кибератаки

Технологии защиты информации включают способы противодействия направленным атакам, профилактику внутрикорпоративной безопасности. Правильный выбор, применение, администрирование СЗИ (средств защиты информации) гарантирует, что важные сведения компании не попадут в чужие руки.

Наряду с несанкционированными действиями третьих лиц зачастую периметр безопасности информации прорывается изнутри. Даже не по злому умыслу, просто человеческий фактор – та же невнимательность. Из нашего материала вы узнаете об основных средствах и технологиях защиты информации от злоумышленников.

Суть информационной безопасности

Информационной безопасностью называют определенные условия, при которых ценные сведения защищены от любых внешних воздействий (естественных и искусственных). Взлом таких данных и поддерживающей их инфраструктуры, как правило, может навредить владельцу.

Выделяют три составляющих информационной безопасности:

- Целостность – один из важнейших компонентов, когда данные являются руководством к действию. Например, к таким относится защита рецептов фармацевтических препаратов, дорожных карт, технологические процессы. В случае получения их не в полном объеме, под угрозой могут оказаться жизни людей. Искажение информации из официальных источников, сайтов государственных структур или законодательных актов может также нанести значительных ущерб.

- Доступность – возможность получить необходимые данные в короткие сроки. Сведения должны быть актуальными, полными и не противоречить друг другу. А также быть защищенными от любых несанкционированных воздействий.

- Конфиденциальность – своевременное принятие мер для ограничения несанкционированного доступа к данным.

Решение проблем, связанных с защитой информации, должно основываться на научном подходе и быть методологически верным. Первым шагом в этом случае станет выявление субъектов информационных отношений и использования систем сбора данных, сопряженных с ними. Методы поиска, сбор и хранения сведений также могут являться угрозой для их сохранности.

К технологиям физической защиты информации относится также вся поддерживающая инфраструктура, которая обеспечивает сохранность данных. Это системы тепло-, электро- и водоснабжения, кондиционеры, коммуникации и каждый человек, который занимается обслуживанием предприятия и оборудования.

Ущерб от нарушения информационной безопасности можно выразить в денежном эквиваленте, но невозможно застраховать себя абсолютно от всех рисков. С экономической точки зрения использование некоторых видов технологии защиты информации и профилактических мероприятий обойдутся дороже потенциальной угрозы. То есть некоторые виды воздействия допускаются, а другие нет.

Источник: gb.ru