По фильмам про шпионов и детективам мы знаем, что шпионаж может быть государственным (политическим), военным, экономическим и т.д. Само понятие «шпионаж» означает получение или добывание каких-то сведений, представляющих определенный интерес, незаконными или законными методами. С развитием бизнеса потребность в информации о конкурентах, клиентах или партнерах становится все более важной и актуальной для успешного и стабильного функционирования фирмы. Возникает задача получить эту информацию.

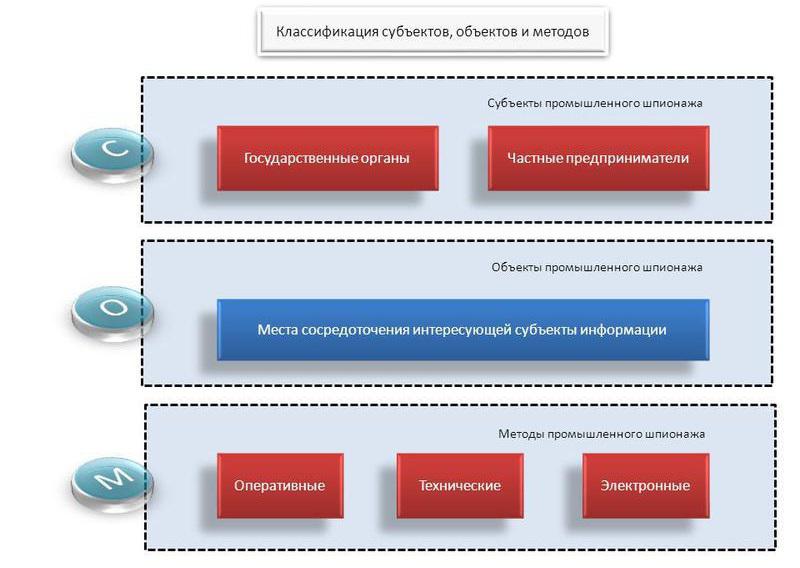

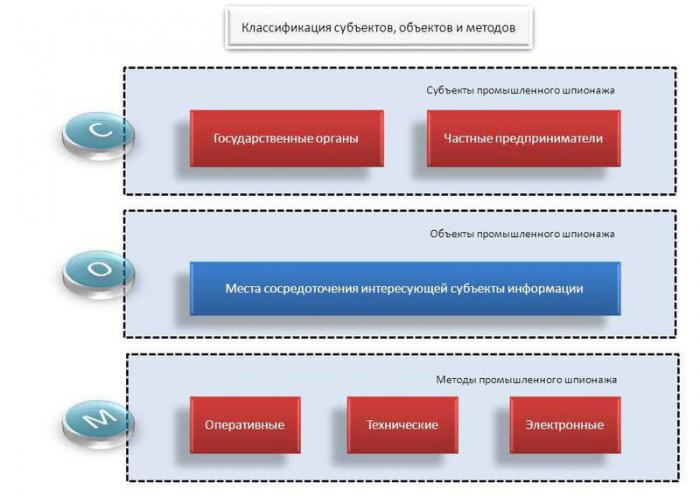

Промышленный шпионаж применительно к бизнесу — это разновидность экономического шпионажа, когда задача по получению интересующей информации сужается от масштабов государства до одной или нескольких фирм-конкурентов. Таким образом, для бизнеса промышленный шпионаж — всего лишь способ конкурентной борьбы. И если в случае экономического шпионажа субъектом (стороной, которая осуществляет активные действия) является государство в лице своих спецслужб, то в случае промышленного шпионажа субъектом является отдельный предприниматель, фирма, т.е. физическое или юридическое лицо. Промышленный, или бизнес-шпионаж, обычно преследует две цели:

Промышленный шпионаж

— проверить благонадежность делового партнера;

— вытеснить или уничтожить конкурента.

Для достижения цели необходима информация. В первом случае минимальная задача такова: необходимо убедиться, что деловой партнер действительно в состоянии выполнить свои договорные обязательства и, как говорят, вас «не кинет».

Во втором случае, о конкуренте желательно знать все: источники поставок товара, готовящиеся контракты, финансовое состояние, методы работы фирмы и постоянные деловые связи, — в общем, все то, что определяет экономическое положение фирмы-конкурента. Получив необходимую информацию, ее анализируют и определяют возможность вступления в деловые отношения с партнером (если цель — убедиться в благонадежности партнера) или определяют способ воздействия на конкурента, например, перехват поставок или контрактов, переманивание наиболее ценных специалистов, передача конфиденциальной информации о конкуренте в правоохранительные органы (всегда лучше, чтобы «черную» работу делал кто-то другой).

Словом, способов воздействия на конкурентов много, вплоть до физического уничтожения. Как и любой другой, промышленный шпионаж может быть открытым (легальным) или закрытым (в этом случае используются незаконные методы получения информации). Легальный бизнес-шпионаж (его еще некоторые авторы называют конкурентным шпионажем), включает в себя такие методы, как анализ прессы, рекламных публикаций и т.д. Простой анализ рекламы позволяет оценить прибыль фирмы-конкурента с точностью до 10-15%, наружное видеонаблюдение за офисом позволяет оценить число сотрудников, их материальное положение, привычки, дает возможность выяснить круг лиц, входящих в высшее звено организации. Вся эта информация может стать основой по определению кандидатов для агентурной разработки.

Нелегальный бизнес-шпионаж включает в себя:

Промышленный шпионаж. Как распознать сотрудников, которые работают на ваших конкурентов?

— агентурный метод получения информации;

— технические методы получения информации (как-то: перехват телефонных переговоров, аудиоинформации, почтовых и электронных сообщений).

Агентурный метод получения информации — основа основ любого вида шпионажа. Здесь возможны два направления деятельности: или вербовка, или внедрение своего человека. Оба способа имеют место быть и имеют свои преимущества.

В любой коммерческой структуре есть вторые или третьи лица, которые по своим знаниям и опыту приближаются к уровню высшего звена и которые способны самостоятельно вести свою игру. Результатом вербовки может быть то, что выгодные заказы пойдут «налево», т.е. тем лицам, которые и организовали бизнес-шпионаж в свою пользу.

Если принять, что конечной целью промышленного шпионажа является уничтожение фирмы-конкурента и рассматривается вариант физического уничтожения кого-то из первых лиц, то вариант с внедрением имеет существенные преимущества, т.к. доверие к своему человеку, конечно же, больше. В свое время в Москве был отравлен известный предприниматель И.Х.

Кивилиди — кто-то обработал отравляющим веществом трубку его рабочего телефона. Объектами агентурной разработки могут быть не только, скажем, вторые или третьи лица фирмы-конкурента, но и любые сотрудники любого, даже самого низшего, звена. Им вполне по силам осуществить скрытую установку соответствующей аппаратуры, которая в обиходе носит название «жучки», «комары» и т.д. Для установки такой аппаратуры необходимо от нескольких секунд до двух-трех минут, а для установки аппаратуры перехватывающей телефонные сообщения вообще не нужно проникать в офис, достаточно найти телефониста «дядю Васю», который согласится найти искомый телефонный кабель.

Таким образом, мы перешли к техническим методам получения информации. Строго по закону, производство и сбыт такой техники преследуется в уголовном порядке и наказывается длительным сроком.

Вопрос заключается только в полной юридической неразберихе, что же понимать под термином «специальные технические средства для негласного получения информации (СТС для НПИ)», ибо есть огромное количество легально продаваемой радиоэлектронной аппаратуры, например, диктофоны, бытовые видеокамеры, сотовые телефоны, радиотелефоны, бинокли и т.д., которые возможно применять для целей негласного получения информации. И есть большое количество аппаратуры, которую можно приспособить для этих целей.

Например, радиостанции с широким диапазоном частот или, из другой области, медицинский эхофонендоскоп, можно использовать для снятия информации с вибронесущих конструкций стен, дверей, окон. Если помните, данный способ был продемонстрирован в хорошем новогоднем фильме «Чародеи». Классический способ промышленного шпионажа.

С точки зрения автора, основным критерием признать или не признать ту или иную аппаратуру СТС для НПИ является только установленный и доказанный факт применения ее для этих целей. Если вернуться непосредственно к обсуждаемой теме, то можно сказать, что пока есть конкурентная борьба и есть необходимость получения информации, то подобная аппаратура все равно будет появляться в обращении и будет применяться.

Есть спрос, будет и предложение. Из опыта работы могу привести пример: две фирмы занимались производством и монтажом шкафов-купе. Одна фирма быстро сообразила, как переманивать клиентов. Все клиенты обычно звонят по телефону, оставляют предварительный заказ и сообщают свои координаты для связи. Значит, формулируется задача: получить информацию об этих клиентах и их заказах.

Задача техническими способами была решена, в результате чего менеджеры фирмы-конкурента звонили этим клиентам и предлагали им свои, более дешевые, варианты. Подобная же задача в другом случае решалась агентурным методом. Менеджер-агент посылал по сотовой связи в виде SMS-сообщений информацию о потенциальных заказчиках строительных работ своим новым хозяевам.

Насколько это явление промышленного шпионажа распространено сейчас? Как говорится, официальной статистики на этот счет нет. По публикациям в зарубежной прессе в странах с переходной (т.е. неустойчивой) экономикой каждый четвертый предприниматель хоть раз сталкивался с обсуждаемой проблемой. С этими цифрами автор также может согласиться, можно еще добавить что с течением времени мы сможем прогнозировать тенденцию к увеличению подобных случаев в связи с ростом малого и среднего бизнеса в стране.

ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ ФИРМЫ

Вышеописанная задача, понятно, совершенно противоположна по целям задаче промышленного шпионажа. В данном случае стоит задача максимально снизить потери от утечки информации. Но методы остаются прежними. Только приоритетным становится технический метод, а агентурному отводится роль вспомогательного.

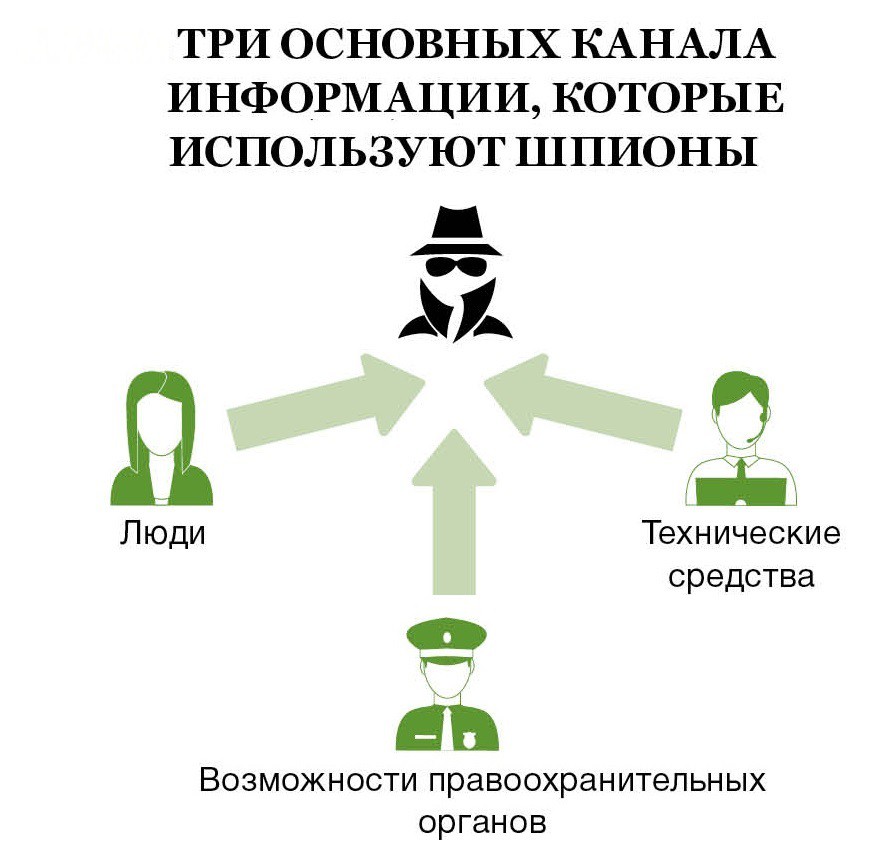

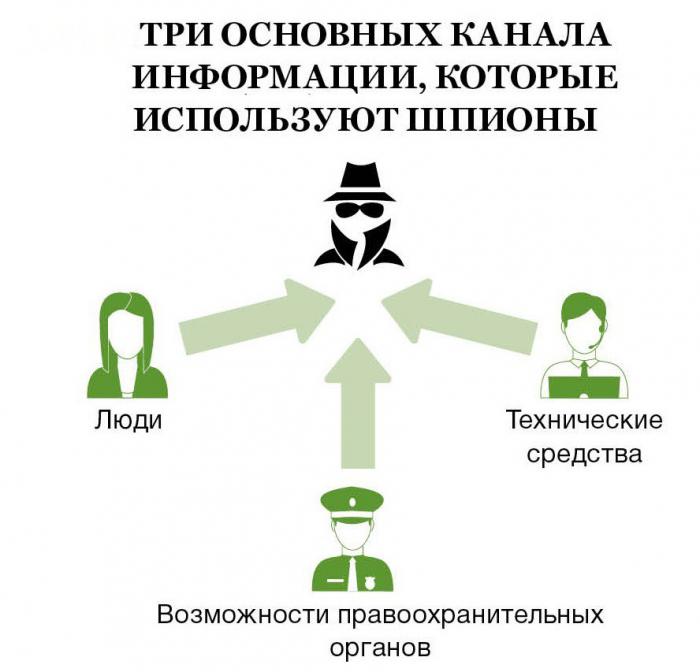

По оценкам зарубежных аналитиков, на долю человеческого фактора, т.е. на болтливость сотрудников приходится до 60% всей утечки информации. Остальные 40% — это то, что удается перехватить техническими способами, используя различные каналы утечки информации, которые можно разделить на группы.

Наиболее крупные каналы утечки информации следующие:

Акустический. Средой передачи речевой информации может быть воздух, строительные конструкции и т.д. Способ перехвата — использование специальных средств типа стетоскопов или направленных микрофонов, или средств, которые можно приспособить для этих целей.

Электромагнитный. Информация передается посредством электромагнитных волн, возникающих вокруг проводов, отдельных узлов офисной аппаратуры, используемой внутри помещения или же электромагнитные волны излучаются специально установленными техническими средствами. Способ регистрации информации — использование специальных средств.

Оптический. Носителем информации являются электромагнитные колебания в диапазонах видимого света, инфракрасного или ультрафиолетового излучений. В этом случае можно говорить о подсматривании или визуальном наблюдении. Способ перехвата — использование биноклей, видеокамер, приборов ночного видения.

Таким образом, с технической точки зрения, «болевых точек» утечки информации немного:

— сами помещения (акустика, несущие конструкции, окна);

— излучения от офисной техники;

— компъютеры (несанкционированный доступ и хакерские атаки);

— телефонная связь;

Наиболее просто можно решить вопросы по закрытию технических каналов утечки информации следующими способами. Существующими на данный момент средствами противодействия сейчас это возможно почти на 100% (какой-то процент надо оставить всегда «про запас», ибо научная мысль развивается и на всякий новый щит кто-то обязательно найдет эффективные контрмеры.

Собственно, в вечной конкуренции между мечом и щитом состоит диалектика развития всей военной науки). Более сложная задача — снизить процент утечки информации из-за человеческого фактора. Человека можно предупредить об ответственности, взять с него подписку о неразглашении, но это все равно не дает полной гарантии.

Следующий шаг: вербовка секретных сотрудников внутри коллектива и установка специальной аппаратуры приводит в действие комплекс проблем, где плотно переплетаются этические, юридические и экономические вопросы. И все равно эти меры позволяют только лишь снизить процент утечки информации.

Человек на работе находится определенное количество часов, а все остальное время он с кем-то встречается, общается и т.д., где его почти невозможно проконтролировать. Появляется необходимость в специальной службе и периодических проверках персонала на «детекторах лжи». Автор уже говорил о вечной конкуренции между мечом и щитом. Здесь можно добавить только небольшое замечание: исторически так повелось, что затраты на хороший щит обычно на несколько порядков превосходят стоимость меча. Свои деньги всегда жалко, но отсутствие хорошего щита может привести к более серьезным потерям.

Источник: hr-portal.ru

Что нужно знать предпринимателю о промышленном шпионаже

Смысл термина «промышленный шпионаж» (а также экономический, корпоративный) чаще всего раскрывается определением его как формы недобросовестной конкуренции, сопряжённой с незаконным получением некой конфиденциальной информации, составляющей коммерческую тайну. Цель этих действий состоит в изменении ситуации на рынке в пользу осуществляющей их стороны. В настоящее время распространено мнение о том, что в большинстве случаев утечка секретных сведений (не важно, каких — политических, военных или экономических) происходит в результате хакерских атак, что является заблуждением. Троянские вирусы и взломы систем безопасности, конечно, тоже представляют серьёзную опасность для бизнеса, но чаще всего промышленные шпионы действуют старыми проверенными методами, не доверяясь лишь компьютерным технологиям. Так как же обезопасить себя от враждебных действий конкурентов?

Цели промышленных шпионов

Перед экономической разведкой (так смягчённо и деликатно именуют свою агентурную сеть крупные компании, создающие подобные штатные подразделения) ставится ряд задач, связанных с:

- экономией временных и материальных ресурсов, требуемых для устранения технологического отрыва более успешных конкурирующих компаний (рыночных лидеров);

- недопущением дальнейшего отставания;

- завладением секретными технологиями, находящимися в стадии разработки, и присвоением их;

- тайным сбором сведений о заключаемых или планируемых контрактах, их условиях и участниках;

- получением сведений о новых маркетинговых технологиях, которые собираются применить конкурирующие фирмы;

- и тому подобной деятельностью.

Степень противозаконности

Особо следует обратить внимание на преступный характер методов промышленного шпионажа. Сбор информации как таковой, её анализ и обработка всегда были и останутся обычными методами конкурентной борьбы. Каждый предприниматель, независимо от оборотов своего бизнеса и направленности экономической активности, старается узнать, что делают или планируют его деловые соперники.

Если сведения об этом он может получить без нарушения закона (из открытых источников, пользуясь чрезмерной словоохотливостью представителей или руководителей других предприятий или ещё какими-то легальными способами), помешать ему практически невозможно. Кстати, значительная часть тайн становится достоянием конкурентов именно по этим общедоступным каналам. В данном случае расхожее определение болтуна как «находки для шпиона» вполне справедливо. Если же законы нарушаются, то есть все основания для юридического преследования виновных.

Что воруют?

Примеров шпионских действий и их попыток, ставших достоянием общественности чаще всего по причине своей неудачности, очень много. Предметами краж были в древности способы получения шёлка, резины, текстильного полотна, а результаты битв (или ложные новости о них), влиявшие на котировку гособлигаций и акций, использовались банкирским домом Ротшильдов в качестве активного инструмента получения прибыли. В современную эпоху объектами охоты экономических разведок стали рецепты печенья, чертежи машин и комплектующих к ним (запчастей), коммерческие планы компаний, технологии производства компьютеров и программы к ним, а также методы маркетингового продвижения самых различных продуктов (к примеру, зубной пасты Colgate). В основном широкую известность получили истории, связанные с информационными утечками из крупных фирм, но и предприниматели с небольшими оборотами подвержены подобным угрозам. Первым шагом к обеспечению безопасности может стать осознание этого неприятного факта и избавление от наиболее распространённых заблуждений по поводу каналов «слива».

Заблуждение первое: «Нам это не грозит»

Почему-то многие бизнесмены, в том числе и очень серьёзные, считают, что промышленные шпионы интересуются только делами компаний, занимающихся чем-то очень секретным, то есть ракетами, самолётами, военными кораблями и гражданскими судами, компьютерами, атомной или альтернативной энергетикой и тому подобными сложными в технологическом аспекте продуктами. А вот предприятие, производящее (условно) «кильку в томатном соусе» или офисную мебель, враждебные агенты будто бы обходят стороной, «брезгуя мелкой добычей». На самом деле это совсем не так. Любые способы снижения себестоимости, методы маркетинга, деловые контакты, «входные» и «выходные» цены, нормы прибыли для продуктов различных ассортиментных позиций, каналы закупок и прочая коммерческая информация любого предприятия может вызывать самый живой интерес конкурентов, стремящихся оттеснить соперника.

Иллюзия вторая: «Им не до нас, мы простые»

Небольшое предприятие может точно так же стать жертвой преступной шпионской активности, как и крупное, тем более что возможности по обеспечению безопасности у него, как правило, ограничены по бюджетным причинам. Лёгкость добычи стимулирует действия по разорению мелких конкурентов крупными с использованием самых недостойных методов. К примеру, торговая сеть супермаркетов заинтересована в истреблении небольших магазинчиков, существующих в городе и отнимающих у них часть покупателей. Для достижения этой цели достаточно выяснить каналы их снабжения и прервать (перехватить) их. Не говоря уже о том, что существует конкуренция и между участниками рынка с малыми оборотами.

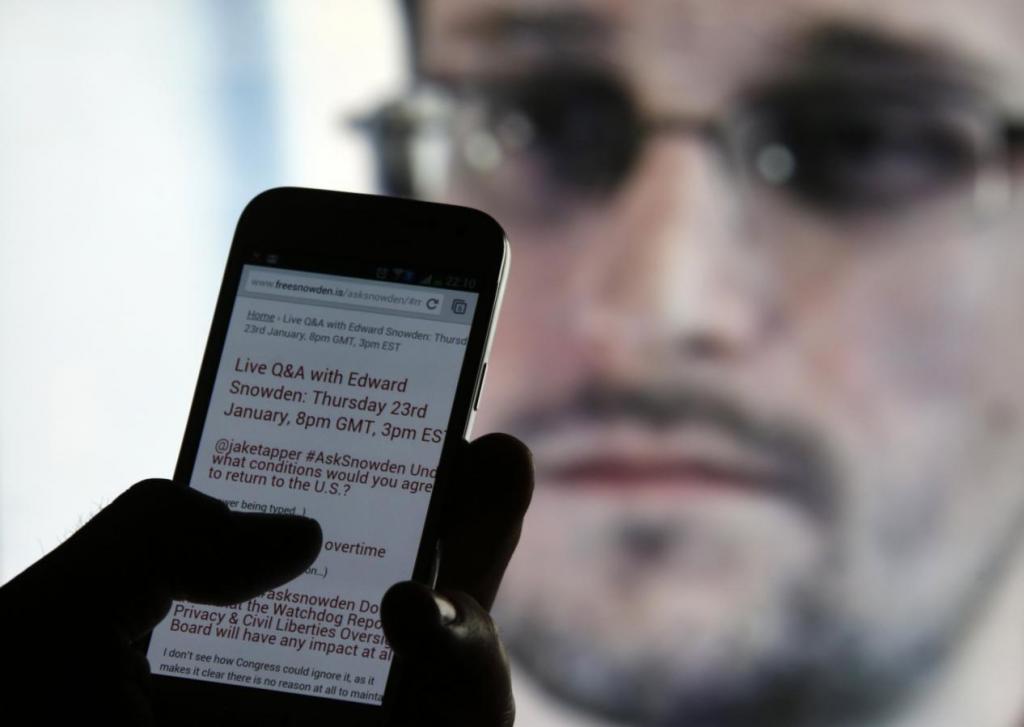

Миф третий: «Цифровая защита — это панацея»

На самом деле утечки информации, осуществляемые посредством «выкачки» данных из компьютерных баз составляют в США не более 15%, а в России наверняка ещё меньше. Чаще всего «сливает» нужные конкурентам сведения инсайдер, то есть внедрённый или завербованный конкурентами работник, получающий доступ к тайнам фирмы. Нередки случаи подкупа сотрудников, имеющих солидный стаж и незапятнанную репутацию, и это логично, так как подозрительный тип вряд ли станет носителем ценных секретов. Намного проще загрузить на обычную флэш-карту всё, представляющее интерес, и вынести за двери предприятия, чем организовывать хакерскую атаку без гарантии её успешности, но зато с риском обнаружения источника и, соответственно, разоблачения со всеми вытекающими неприятными последствиями в виде судебных разбирательств.

Самоуспокоение четвёртое: «В утечке нет ничего страшного»

Да, многие бизнесмены считают, что если конкурент узнал что-то из их секретов, то и ладно. Дескать, всё равно у него не получится толком использовать полученную информацию, иначе он давно бы сам сделал то же самое и не имел проблем.

Возможно, в некоторых случаях подобные рассуждения справедливы, а руководители пытающейся соперничать фирмы — и в самом деле люди недостаточно талантливые, не в пример «гениям менеджмента и маркетинга». Однако излишняя беспечность крайне вредна. Во-первых, были случаи, когда в считаные месяцы клиенты уходили к другим почти поголовно, потому что получили «предложения, от которых невозможно отказаться» по причине осведомлённости, к примеру, о предельных размерах скидки своих соперников. Во-вторых, полезно задуматься о канале утечки, выявить его, и если на первый взгляд она оказалась не роковой, то неизвестно, к чему приведёт следующий «слив».

Немного статистики

Возможно, некоторые данные, выявленные американскими специалистами по борьбе с промышленным шпионажем, будут полезны российским бизнесменам:

- Чаще всего от происков враждебных агентов среди коммерческих предприятий страдают медицинские учреждения и фармацевтические компании.

- В январе случаи хищения конфиденциальной информации происходят в среднем вдвое чаще, чем в другие месяцы. Причины этой аномалии не совсем ясны, но это факт. Возможно, сказываются последствия праздничной расслабленности.

- В двух третях случаев обнаружить утечку удаётся лишь через месяц или позже, когда время для нивелирования её последствий уже упущено.

- Каждый «потерянный» рабочий ноутбук сотрудника обходится средней американской фирме в сумму, чуть меньшую 50 тыс. $. Речь, конечно, не о цене самого компьютера.

- Уволенные сотрудники IT-отдела представляют собой большую опасность в силу своей осведомлённости, поэтому с ними лучше всего не ссориться. Они обеспечивают как минимум половину всех утечек.

- 70% «сливов» производят увольняющиеся сотрудники в течение последнего месяца работы. Желательно не давать им такой возможности.

- Три четверти завербованных агентов продавали информацию, к которой не имели прямого доступа, получая её у своих приятелей, работавших в других отделах. То есть соблюдали конспирацию.

- Чаще (54% случаев) каналом утечки служит обычная рабочая электронная почта. Меньше половины (46%) «кротов» распечатывали нужные конкурентам сведения и выносили листы в своих папках и портфелях.

Источник: businessman.ru

Промышленный шпионаж: методы и примеры. Ст. 183 УК РФ. Незаконные получение и разглашение сведений, составляющих коммерческую, налоговую или банковскую тайну

Если вы считаете, что шпионы существуют только в голливудском кино про холодную войну или советских фильмах про разведчиков, то вы глубоко заблуждаетесь. В современном мире шпионаж и его методы активно развиваются. Политические лидеры мировых держав сотрудничают между собой, четко сознавая, что взаимный шпионаж продолжается и по сей день во всех сферах жизни: политике, бизнесе. Специальные агенты разрабатывают новые, современные методы борьбы с международным и промышленным шпионажем.

Что такое шпионаж?

Под шпионажем понимают:

- Собирание данных, определяющих тайну, любыми незаконными способами (похищение документов, подкуп должностных лиц).

- Разглашение, использование данных, составляющих тайну, без ведома на то их собственника лицом, узнавшим их.

Информация, касающаяся деятельности юридических и физических лиц, представляет собой ценность не только для самих организаций и граждан, но и для их конкурентов и недоброжелателей. Это причина невозможности ее разглашения либо из-за заинтересованности самих лиц или в силу указания на это закона. Неразглашаемые сведения являются тайной той или иной сферы деятельности.

Виды промышленного шпионажа могут быть легальными и нелегальными.

Объект шпионажа

Объектом преступного посягательства — правоотношения, формирующиеся при обращении с информацией, составляющей коммерческий секрет. Именно информация, а не носитель (диск, дискета, бумажный документ), на котором она находится, является предметом преступления .

Посягательство на секретные сведения может быть заведомо продуманным в случае, если разглашение или применение указанных данных осуществляется лицом, которому секретные сведения стали известны на момент выполнения им должностных обязанностей или несения службы (в том числе государственной).

Обвинение в шпионаже предъявляется людям, которые своими незаконными действиями с информацией могут нанести ущерб субъектам предпринимательской деятельности или гражданским лицам. Необходимо знать, что незаконное разглашение персональных сведений вопреки воле физического лица является нарушением его прав на неприкосновенность его личной жизни, прописанных в Конституции РФ.

Субъекты шпионажа

Субъект преступного посягательства или шпионом может быть любое лицо:

- старше шестнадцати лет;

- ставшее обладателем секретных данных, составляющих промышленную тайну, в силу своих трудовых обязанностей;

- действующее для достижения преступного результата по любым мотивам и любыми доступными ему способами.

Коммерческая тайна

Информацией, составляющей коммерческий секрет, являются данные любого характера (экономического, производственного, технического, политического).

Банковская и коммерческая тайны имеют общую юридическую основу, но различаются по объемным и содержательным характеристикам. Банковская тайна обладает набором особых признаков, но она всегда обладает ценностью и поэтому является разновидностью коммерческой тайны.

Сведения банковской тайны:

- персональные данные клиента банка;

- сведения об операциях, клиентских счетах, вкладах и обязательствах, банковских ячейках;

- иные сведения, устанавливаемые коммерческим банком.

Важное значение в сфере обращения сведения, составляющих тайну банковского сектора, имеет момент необходимости предоставлении таковой информации органам власти и должностным лицам. Законом предусмотрен список лиц и организаций, имеющих возможность запрашивать данные:

- Клиенты или их представители. В случае смерти клиента данные сообщаются лицам, прописанным в завещании, оставленном на хранении в банке, нотариальным конторам по наследственным делам клиентов.

- Иностранные консульские учреждения (в отношении счетов граждан иностранных государств).

- Государственные структуры и их должностные лица (представители судов, Счетной палаты РФ, ФНС РФ, таможенные органы РФ) согласно пункту два статьи 857 ГК РФ.

- Органы следствия по находящимся в их производстве делам при наличие разрешения прокурора.

- Росфинмониторинг, уполномоченный принимать все возможные меры по противодействию легализации доходов, заработанных незаконным путем.

Центральный Банк РФ не имеет права разглашать сведения из отчетов коммерческих банков, полученные им в результате исполнения его функций контроля. Аудиторские организации и их сотрудники, осуществляющие свою профессиональную деятельность, не вправе рассказывать посторонним лицам данные об клиентских операциях, счетах, вкладах и обязательствах в кредитных организациях.

Налоговую тайну составляют почти все полученные инспекторами сведения об юридических лицах и гражданах. Исключение составляют:

- сведения, распространенные лицом самостоятельно или с его согласия;

- ИНН;

- сведения о нарушениях в сфере законодательства о налогах, мерах ответственности за эти правонарушения;

- информация, предоставляемая исполнительным органам иностранных государств.

Информация является тайной тогда, когда:

- имеет коммерческую ценность в силу неразглашения ее посторонним гражданам и организациям;

- к ней ограничен доступ посторонних лиц согласно нормативно-правового акта;

- владелец информации принимает меры для предотвращения незаконного получения и разглашения сведений, то есть вводит ограниченный режим доступа к тайне.

Промышленная тайна позволяет ее обладателю или распространителю:

- увеличить доходы и уменьшать расходы;

- извлечь прибыль;

- избежать неоправданных рисков;

- сохранить лидирующее положение на рынке товаров;

- получить выгоду (повысить узнаваемость брэнда).

Открытая информация

Сведения, которые не могут представлять собой промышленную тайну, определяются нормативно-правовыми актами:

- учредительные документы (устав предприятия, решения собрания учредителей, свидетельство о регистрации, свидетельство о постановке на налоговый учет);

- документы, разрешающие заниматься частным бизнесом (свидетельства о регистрации, лицензии, разрешения, патенты);

- сведения по формам отчетности о хозяйственной деятельности, финансовом состоянии;

- иные сведения, необходимые для корректности расчета и перечисления налоговых платежей и других обязательных фискальных платежей;

- документы об уплате сборов, пошлин и обязательных платежей;

- годовая финансовая отчетность предприятия;

- сведения, касающиеся приватизации, информации об эмитенте ценных бумаг, официально торгующихся на биржах.

Нормативные акты

Распространение секретной информации регламентируется следующими законами:

- Гражданский Кодекс РФ;

- Закон о коммерческой тайне.

- Утвержденный Указом Президента перечень сведений конфиденциального характера.

Как узнать тайну?

Объективная сторона промышленного шпионажа заключается в собирании информации, составляющих охраняемый секрет. Способы могут быть самыми разнообразными. Необходимое условие для квалификации деяния как шпионажа является отсутствие свободного доступа к информации и принятие владельцем всех мер для защиты секретных сведений.

В качестве методов промышленного шпионажа можно выделить:

- кража сведений, составляющих тайну (похищение документов, съемных носителей);

- подкуп и шантаж должностных лиц предприятий;

- шантаж (угрозы) владельцев тайны возможностью ее разглашения, требования выкупы за возврат информационных носителей;

- технологические приемы (шпионские программы, хакерские атаки на компьютерные сети организаций).

Наказания за шпионаж

Актуальная версия ст. 183 УК РФ содержит различные наказания за шпионаж. Строгость карательных мер зависит от состава деяния. Самое строгое наказание от двух до семи лет лишения свободы предусмотрено в крайнем случае.

| Состав преступления | Вид наказания | |||

| Штраф | Лишением права занимать должности | Исправительные | Принудительные | |

| работы | ||||

| максимальное количество лет | ||||

| Сбор данных, составляющих тайну, любым незаконным способом | до пятисот тыс. руб. или в размере дохода за год | — | 1 | 2 |

| Незаконные распространение или использование сведений без согласия их собственника лицом, которому она была доверена или стала известна по служебной деятельности | до одного млн руб. или в размере дохода за период до двух лет | 3 | 2 | 3 |

| Деяния, нанесшие крупный ущерб или сделанные из личной финансовой заинтересованности | до полутора млн руб. или в размере дохода за период до трех лет | 3 | — | 5 |

| Деяния повлекшие за собой тяжкие последствия | — | — | — | 5 |

Квалификация шпионажа

Ответственность за шпионаж определяется исходя из совершенных преступников деяний. Действия, предусмотренные первым и вторым пунктом статьи, относятся к категории действий преступного характера небольшой тяжести, третьим — средней тяжести, четвертым — к тяжким преступным деяниям.

Под незаконным разглашением следует понимать все действия, ведущие к ознакомлению либо к возможности ознакомления с данными, являющими собой тайну, неограниченного круга лиц (например, посредством публикации в СМИ или интернет пространстве) или конкретного заинтересованного лица. Незаконное разглашение предполагает:

- совершение действий, которые понимаются под распространением, но эти поступки обусловлены отсутствием согласия на это собственника соответствующих данных;

- нарушение запрета на публикацию сведения, в том числе распространение секретных данных в результате нарушения порядка их предоставления другим лицам и организациям.

Незаконное распространение может состоять в использовании сведений в личных корыстных интересах или интересах тех или иных предприятий, заинтересованных в обладании подобными сведениями (например, для выработки собственной стратегии поведения во время проведения выборов). Если при этом виновное лицо имел желание взамен на имеющиеся сведения непременно получить денежную компенсацию, или секретная информация должна была быть применена для извлечения прибыли в посторонней предпринимательской деятельности, то тогда налицо признаки преступления, описанные статьей 183 УК РФ.

Для квалификации деяния как действия по первой и второй части статьи УК РФ о шпионаже наличия вредных последствий необязательно. В момент начала сбора незаконными методами сведений, составляющих коммерческую, налоговую, банковскую тайну, либо разглашения или использования этих сведений совершается промышленный шпионаж. Статья УК РФ в части три предусматривает в составе преступления наличие материального ущерба свыше двухсот пятидесяти тысяч рублей для квалификации деяния, а в части четыре — особо тяжкие последствия.

Абсолютно любой мотив для квалификации деяния как преступления никакого значения не имеет. В квалифицированном составе мотив для совершения преступления может стать важным для его квалификации, если речь будет идти о личной финансовой заинтересованности шпиона.

Истории промышленного шпионажа

Примеров преступлений в сфере кражи секретов производства тех или иных предметов история знала и знает по сей день миллион. Перечислим основные из них:

- Воровство технологии производства китайского шелка двумя несторианскими монахами в 522 год н. э. Они вывезли из Китая запрещенные к перевозки компоненты в своих палках для опоры при ходьбе, имеющих тайники. Это первый в истории пример крупномасштабного государственного промышленного шпионажа. Ценность этой информации с полученными из других секретных мест знаниями об устройстве ткацких станков привело к созданию целой отрасли индустрии в Восточном Средиземноморье.

- Советские разведчики в 30-ые года XX века привезли в Грузинскую ССР цейлонские саженцы чайных кустов.

- Самуэль Слейтер украл (запомнил) технологию ткацкого ремесла из Великобритании и основал первую американскую ткацкую фабрику в 1789 году.

- Британские промышленные шпионы вывезли запрещенную к импорту каучуконосную сельхозкультуру из Бразилии и культивировали его в Малайе. Тем самым раскрыв секрет натурального каучука.

- В 1985 году Юджин Мейфилд, бывший сотрудник компании Procter https://fb.ru/article/67232/promyishlennyiy-shpionaj-teoriya-bolshogo-biznesa» target=»_blank»]fb.ru[/mask_link]