Разработка политики безопасности является ключевым этапом построения защищенной информационной системы или сети. Следует отметить, что составление политики безопасности является только началом осуществления общей программы обеспечения безопасности организации. Детальная программа обеспечения безопасности необходима для создания эффективной системы безопасности организации на основе разработанной политики безопасности.

3.3.1 Основные этапы обеспечения безопасности

- определение ценности технологических и информационных активов организации;

- оценка рисков этих активов (сначала путем идентификации тех угроз, для которых каждый актив является целевым объектом, а затем оценкой вероятности того, что эти угрозы будут реализованы на практике);

- установление уровня безопасности, определяющего защиту каждого актива, то есть мер безопасности, которые можно считать рентабельными для применения;

- формирование на базе предыдущих этапов политики безопасности организации;

- привлечение необходимых финансовых ресурсов для реализации политики безопасности, приобретение и установка требуемых средств безопасности;

- проведение разъяснительных мероприятий и обучения персонала для поддержки сотрудниками и руководством требуемых мер безопасности;

- регулярный контроль пошаговой реализации плана безопасности с целью выявления текущих проблем, учета изменения внешнего окружения и внесение необходимых изменений в состав персонала.

Опыт показал, что в целом организации получают существенную выгоду от реализации хорошо разработанной методологии решения указанных выше задач. К политикам безопасности предъявляются следующие основные требования:

Как начать бизнес в сфере пожарной безопасности? История успеха компании «Жігер-Өрлеу»

- политики безопасности должны:

- указывать цели и причины, по которым нужна политика;

- описывать, что именно охватывается этими политиками;

- определить роли, обязанности и контакты;

- определить, как будут обрабатываться нарушения безопасности;

- политики безопасности должны быть:

- реальными и осуществимыми;

- краткими и доступными для понимания;

- сбалансированными по защите и производительности [22].

Первыми шагами по разработке политики безопасности являются следующие:

- создание команды по разработке политики;

- принятие решения об области действия и целях политики;

- принятие решения об особенностях разрабатываемой политики;

- определение лица или органа для работы в качестве официального интерпретатора политики.

Ко всем разрабатываемым политикам безопасности целесообразно применять унифицированный процесс проектирования с единообразными требованиями к политикам.

Одним из первых шагов является создание команды по разработке политики безопасности организации. Иногда эту команду называют группой, комиссией или комитетом. Команда создается руководством организации, которое должно осознавать важность информационной безопасности и полностью реализовать свою позитивную роль в успешной разработке, принятии и внедрении этой политики.

Защита сети компании с нуля за 20 минут — создаем систему безопасности для защиты бизнеса от угроз

В состав команды следует включать квалифицированных специалистов, хорошо разбирающихся в требованиях бизнеса, информационных технологиях и безопасности, юриста и члена руководства, который сможет проводить в жизнь эту политику безопасности. К работе этой команды должны быть также привлечены администраторы безопасности и системные администраторы, представитель от сообщества пользователей.

Размер команды по разработке политики зависит от масштаба и области действия политики. Крупномасштабные политики могут потребовать команды из 5-10 человек, в то время как для политик небольшого масштаба достаточно только одного или двух человек.

Как только создана такая команда, ее первым шагом является анализ требований бизнеса. Члены команды с различными позициями и точками зрения должны проанализировать требования бизнеса к использованию компьютерных и сетевых сервисов. Когда мнения некоторых членов этой команды не совпадают, столкновения их интересов и пересечения разных отраслей знания при обсуждении требований бизнеса позволяют получить более полную и объективную картину, чем при обычном опросе людей, работающих в области маркетинга, продаж или разработки [22].

На этом этапе анализируются и решаются следующие вопросы. Какие компьютерные и сетевые сервисы требуются для бизнеса и как эти требования могут быть удовлетворены при условии обеспечения безопасности? Скольким сотрудникам требуется доступ в Интернет, использование электронной почты и доступ к intranet-сервисам?

Зависят ли компьютерные и сетевые сервисы от удаленного доступа к внутренней сети? Имеются ли требования по доступу к Web? Требуются ли клиентам данные технической поддержки через Интернет? При анализе каждого сервиса следует обязательно задаваться вопросом: «Имеется ли требование бизнеса на этот сервис?» Это самый важный вопрос.

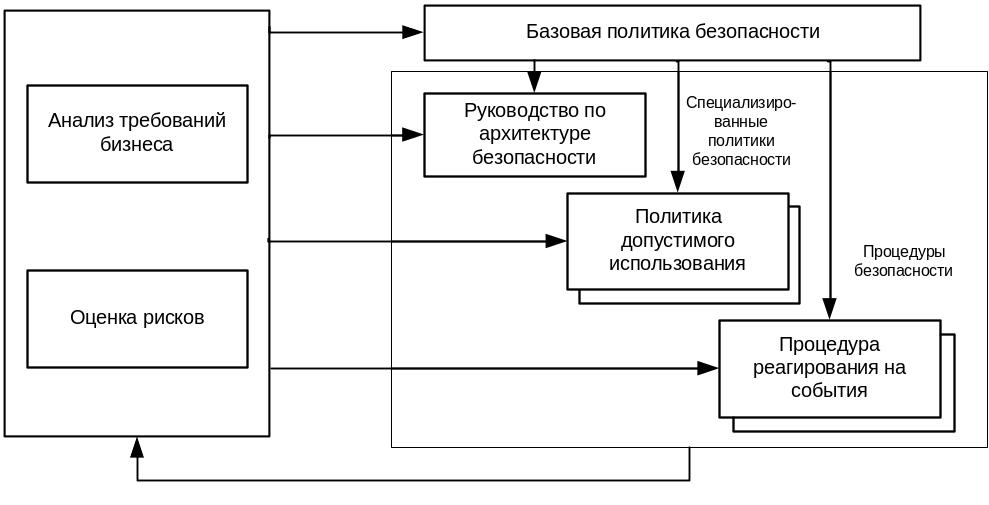

После анализа и систематизации требований бизнеса команда по разработке политики безопасности переходит к анализу и оценке рисков. Использование информационных систем и сетей связано с определенной совокупностью рисков. Анализ рисков является важнейшим этапом формирования политики безопасности (рисунок 3.2). Иногда этот этап называют также анализом уязвимостей или оценкой угроз. Хотя эти термины имеют несколько различающиеся толкования, конечные результаты сходны.

Рисунок 3.2 – Схема разработки политики безопасности

На этапе анализа рисков осуществляются следующие действия:

- идентификация и оценка стоимости технологических и информационных активов;

- анализ тех угроз, для которых данный актив является целевым объектом;

- оценка вероятности того, что угроза будет реализована на практике;

- оценка рисков этих активов [23].

Оценка риска выявляет как наиболее ценные, так и наиболее уязвимые активы, она позволяет точно установить, на какие проблемы нужно обратить особое внимание. Отчет об оценке рисков является ценным инструментом при формировании политики сетевой безопасности.

После оценки рисков активов можно переходить к установлению уровня безопасности, определяющего защиту каждого актива, то есть мер безопасности, которые можно считать рентабельными для применения.

В принципе, стоимость защиты конкретного актива не должна превышать стоимости самого актива. Необходимо составить подробный перечень всех активов, который включает такие материальные объекты, как серверы и рабочие станции, и такие нематериальные объекты, как данные и программное обеспечение. Должны быть идентифицированы директории, которые содержат конфиденциальные файлы или файлы целевого назначения. После идентификации этих активов должно быть проведено определение стоимости замены каждого актива с целью назначения приоритетов в перечне активов.

Для контроля эффективности деятельности в области безопасности и для учета изменений обстановки необходима регулярная переоценка рисков.

После проведения описанной выше работы можно переходить к непосредственному составлению политики безопасности. В политике безопасности организации должны быть определены используемые стандарты, правила и процессы безопасности.

Стандарты указывают, каким критериям должно следовать управление безопасностью. Правила подробно описывают принципы и способы управления безопасностью. Процессы должны осуществлять точную реализацию правил в соответствии с принятыми стандартами.

Кроме того, политика безопасности должна определить значимые для безопасности роли и указать ответственности этих ролей. Роли устанавливаются во время формулирования процессов [22].

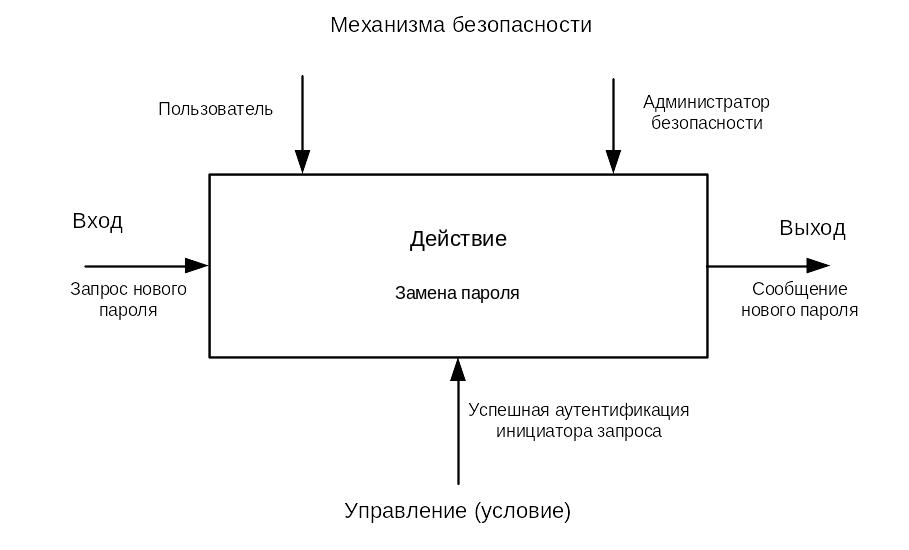

Обычно процесс состоит из одного или более действий, где каждое действие включает четыре компонента (рисунок 3.3):

- Вход, например запрос пользователем нового пароля.

- Механизм, реализующий данное действие и указывающий средства или роли, с помощью которых это действие выполняется. Другими словами, механизм определяет, какие роли вовлечены в это конкретное действие. В нашем примере такими ролями являются пользователь, запрашивающий новый пароль, и администратор безопасности.

- Управление, описывающее алгоритм или условия, которые управляют этим действием. Например, стандарт может задать следующее условие: при запросе нового пароля инициатор запроса должен успешно пройти аутентификацию.

- Выход, который является результатом этого действия. В нашем примере таким выходом является сообщение пользователю нового пароля.

Связывая вместе все действия, входящие в процесс, мы получаем точное представление результирующего процесса и ролей, необходимых для исполнения этого процесса. В данном примере процесс состоит из одного действия — обновления пароля пользователя; роли идентифицируются как Пользователь и Администратор безопасности. Стандарты, правила и процессы должны быть документированы в рамках политики для целей аудита.

Рисунок 3.3 – Графическое представление действия в рамках процесса

Источник: studfile.net

Безопасность для малых и средних предприятий

Обеспечьте безопасную удаленную работу с помощью комплексных, экономичных и простых в использовании систем безопасности, специально разработанных для компаний, у которых меньше 300 сотрудников.

Безопасность — критически важное условие для стабильной работы компании

Количество кибератак на бизнес растет, а их сложность увеличивается. Быстрое внедрение технологий и растущая популярность гибридных рабочих сред повышают риск для малых и средних предприятий, поскольку их бюджеты обычно ограничены, а специалистов по информационной безопасности не хватает. Майкрософт предлагает комплексные решения, которые позволяют защититься от растущего числа все более изощренных угроз.

Рост числа атак с помощью программ-шантажистов

Программы-шантажисты очень часто нацеливаются на малые предприятия, которые составляют 50–75% от общего числа пострадавших. В целом количество атак с использованием программ-шантажистов увеличилось за последний год почти на 300%. 1

обнаруживали бреши в системе безопасности

23% малых и средних компаний заявили, что в прошлом году у них возникали бреши в системе безопасности. 2 Чтобы предотвратить перебои в работе служб, используйте комплексную систему безопасности со средствами автоматизации для быстрого обнаружения и нейтрализации угроз.

108 тыс. долл. США

средняя сумма ущерба, понесенного компанией

Согласно оценкам, в среднем нарушение безопасности данных обходится компании в 108 тыс. долл. США. 3 Вы не должны подвергаться компрометации просто потому, что принадлежите к числу малых предприятий. Инвестиции в систему безопасности — вот, что обеспечит вам стабильную и продуктивную работу.

Комплексные системы безопасности для вашего бизнеса

Внедряйте современные системы обеспечения безопасности для бизнеса и откажитесь от традиционного антивирусного ПО в пользу корпоративных решений для защиты приложений, удостоверений, данных и устройств. Корпорация Майкрософт предлагает как простые в использовании продукты, которые можно приобрести отдельно, так и полнофункциональные пакеты, способные не только обеспечить вашу безопасность, но и сэкономить массу времени, которое можно потратить на куда более важные задачи, в частности, на развитие вашего бизнеса.

Microsoft Defender для бизнеса

Этот продукт в настоящее время недоступен для вашей страны или региона.

Простой в использовании продукт, который приобретается отдельно и обладает следующими возможностями:

- До 300 пользователей

- Решение корпоративного уровня для защиты устройств и операционных систем

- Контроль угроз и уязвимостей

- Антивирус нового поколения

- Обнаружение и нейтрализация атак на конечные точки

- Автоматическое исследование и реагирование

- До пяти устройств для одного пользователя

(каждый пользователь может установить это решение на пять устройств, предоставляется на условиях годовой подписки с автоматическим продлением)

Microsoft 365 бизнес премиум

Этот продукт в настоящее время недоступен для вашей страны или региона.

В состав Microsoft 365 бизнес премиум, полнофункционального пакета, призванного ускорить работу и обеспечить вашу безопасность, входит Defender для бизнеса, а также:

- Defender для Office 365 — для защиты электронной почты от фишинга

- Microsoft Intune — для защиты корпоративных данных на личных устройствах

- Azure AD Premium P1 — для безопасного доступа к рабочим приложениям

- Расширенная многофакторная проверка подлинности — для защиты от потери и кражи паролей

- Azure Information Protection и Защита от потери данных — для обеспечения безопасности данных

- Архивация, обнаружение электронных данных и удержание по юридическим причинам

- Лучшие приложения Office и функциональные облачные службы

- Microsoft Teams — для совместной работы с помощью чатов и собраний по сети

- OneDrive — по 1 ТБ в облачном хранилище на каждого пользователя

Источник: www.microsoft.com

Чужой среди своих. Как организовать эффективную службу безопасности?

Служба безопасности (CБ) любого предприятия призвана стоять на страже его материальных интересов. Однако, как показывает практика, специалисты СБ сами не безгрешны. Периодически с их стороны выявляются факты хищений и мошеннических схем, что, в свою очередь, влечет за собой ощутимые потери для компаний. Исходит это прежде всего от руководителя службы безопасности – человека, не только обладающего багажом специальных знаний и связей, но и полностью информированного о деятельности и рисках компании, уровне ее защиты.

Схемы и проблемы

Какие схемы могут использовать недобросовестные руководители СБ? Специалист в области служб безопасности Константин Сергеев считает наиболее распространенными следующие действия, ведущие к возникновению проблем у собственников бизнеса.

Инсценировка. Это искусственное создание нарушения, а затем «задержание злоумышленников». Тем самым руководитель СБ показывает эффективность и успешность своей работы. Например, пропадает фура с товаром. Начальник службы безопасности, якобы приложив титанические усилия, использовав свои связи и т.д., находит лжепропажу.

В итоге: премия ведомству безопасности и ему лично.

Разного рода «крышевание». Здесь речь идет о покрытии уже реального воровства сотрудниками фирмы, которые находятся в сговоре со службой безопасности. Решившиеся на преступление сотрудники снабжаются необходимой информацией, для них создаются условия для хищения, оказываются прикрытие и защита. Затем происходит сокрытие следов хищения, расследование затягивается, уводится в сторону. Собственника убеждают в безысходности ситуации, бесполезности привлечения МВД.

В момент преступления сотрудниками СБ отключается система видеонаблюдения «на профилактику».

Вот два примера (без конкретики – в интересах следствия).

1. Руководитель филиала СБ федеральной торговой сети, специализирующейся на продаже бытовой техники, вступил в сговор с управляющим. Лица проводили уценку товара, в основном крупного и дорогостоящего, до 40% от его стоимости, составляя поддельные акты о выявленных повреждениях. Затем товар, который был изначально без повреждений, реализовывали (часто просто похитив) сначала для себя и близких, а затем и на сторону.

2. Директор по безопасности вступил в сговор со специалистом управления персоналом, который закрывал табель на наемных работников (гастарбайтеров). По табелю работало в смену 30–35 наемников, фактически – не более 20. Деньги за работу получал по доверенности бригадир, после чего сумма, предназначенная фиктивным работникам, передавалась руководителю СБ, который, кроме того, еще и обкладывал бригаду данью по 1000 руб. в месяц за предоставление им работы.

Присвоение. Сюда относится присвоение средств из так называемой 9-й статьи – безотчетные деньги, направленные на оперативные расходы, завышение командировочных расходов, списание якобы невозвратной дебиторской задолженности, которая была ранее взыскана (налом, взаимозачетом или договоренностью) и присвоена. Присвоение денежных средств или материальных ресурсов возможно также и при списании продукции, оформлении брака, вывозе отходов.

Откат. Имеется в виду закупка по завышенной цене систем безопасности, информационных баз, разного рода оборудования. В бюджете заявлены видеокамеры одной модели, фактически устанавливаются другие. Заключаются необоснованные договоры по обслуживанию систем безопасности, – это одна из частых схем отката, сумма небольшая, но постоянная.

«Дно» ресурса. Сюда относится все, что можно использовать даже «по мелочи» в своих интересах и против интересов фирмы: нелегальная стоянка на охраняемой СБ территории, использование в личных интересах ГСМ, автотранспорта, информационных баз и т.д.

«Тревожный» чемоданчик. Начальник СБ замыкает все вопросы, контакты лично на себе. Компания платит деньги, а руководитель службы безопасности развивает личную информационную базу. Он становится, во-первых, «незаменимым», а во-вторых, в случае его увольнения компания теряет весь ранее вложенный в развитие ресурс.

Начальник СБ также при этом собирает информацию о компании и ее руководстве, включая негатив. Он имеет возможность при конфликте использовать эту информацию для шантажа собственника, руководства компании.

Бывший оперативник или выпускник вуза?

Понятно, что в свете вышеизложенного особенно важен подбор кандидатуры начальника СБ. Дело это, прямо скажем, сложное, но подходят к этому иные руководители фирм и предприятий чересчур просто, исходя из стереотипов. Какие объявления часто встречаются в Интернете? «Для вновь созданной фирмы требуется начальник службы безопасности.

Критерии отбора: возраст до 50 лет, опыт работы в органах МВД не менее 15 лет, наличие водительских прав и опыта вождения». Но разве количество лет, отработанных в правоохранительных органах, и величина звезд на погонах являются гарантом защиты предприятия?

Кстати, в связи с этим рассматривая кандидатуру офицера на должность начальника СБ, целесообразно выяснить истинную причину его увольнения из органов правопорядка. Тут может быть два варианта.

Отнюдь не редкими бывают ситуации, когда в процессе собеседований, скажем, молодой опер заявляет, что ошибся в выборе профессии, посвятив ей несколько лет своей жизни. В процессе же углубленной проверки выясняется, что никакой ошибки вовсе не было. Просто человек со своими жизненными ценностями, пониманием целей и задач, форм и методов оперативной работы не вписался в нее, во взаимоотношения с начальством.

В данном случае теряет государство, потратившее на подготовку офицера немалые деньги. Бизнесмен же в его лице, наоборот, приобретает профессионального порядочного сотрудника.

Но есть и противоположный вариант. Случается, когда отдельные офицеры увольняются отнюдь не по собственному желанию (хотя значится именно так). Поэтому обязательно следует проверять лиц, претендующих на должность начальника СБ, в том числе уволенных из правоохранительных органов, и через иные источники. У рекомендующих, мягко говоря, может быть субъективная точка зрения по отношению к порядочности и профессионализму человека, не совпадающая с реальностью, или обязательства перед рекомендуемым, которые они пытаются компенсировать путем его трудоустройства в вашу фирму.

И здесь у многих руководителей предприятий возникает вопрос: кого лучше принимать на работу в должности начальника СБ – бывшего офицера МВД или выпускника вуза по специальности «Безопасность предпринимательства»? Первый, между прочим, обойдется для компании намного дороже.

Конечно, в любом случае безопасность – удовольствие не из дешевых. Здесь особенно важно помнить, что скупой платит дважды. Еще хуже, когда бизнесмен создает на фирме службу безопасности «по дешевке» лишь для удовлетворения личных амбиций и поддержания имиджа, потому что она есть у делово—го партнера или конкурента, а также из-за страха, навеянного очередной проверкой силовиков.

Как считает директор агентства безопасности бизнеса «Пересвет» Геннадий Лянной, для начинающих предпринимателей с экономической точки зрения целесообразным является построение СБ с помощью компетентного консультанта. В последующем необходимо распределить обязанности в области безопасности бизнеса между директором и одним из его заместителей, периодически приглашая консультанта-профессионала для получения рекомендаций по усовершенствованию СБ, необходимость которых диктуется ростом фирмы и новшествами в специфике ее работы, изменениями в законодательстве, появлением новых угроз и т. п.

А вот в зрелых компаниях, которые могут потерять многое, будут правы предприниматели, которые доверяют руководство безопасностью бизнеса именно уволившимся офицерам спецслужб.

Подготовка специализированными вузами менеджеров в области безопасности бизнеса необходима и продиктована временем. Вместе с тем практика показывает, что первоначально выпускники институтов могут эффективно работать только в качестве рядовых офицеров СБ под руководством опытных начальников.

Согласитесь, что практическими навыками в области психологии, оперативным чутьем, а также умением ориентироваться в экстремальных ситуациях они не обладают. Научиться этому невозможно, даже окончив учебное заведение с красным дипломом. А ведь все перечисленное – всего лишь несколько из обязательных качеств, которыми должен обладать начальник СБ. На их приобретение и оттачивание уходят годы кропотливой работы, многими они приобретались методом проб и ошибок.

Ошибки же начальника СБ могут дорого обойтись руководителю фирмы, вплоть до потери бизнеса.

Хотя и здесь есть свое «но», которое стоит учесть. Многие офицеры спецслужб, увольняясь, считают, что сразу готовы работать в области безопасности бизнеса. На самом деле это отнюдь не так. Столкнувшись с огромным количеством новых, ранее не изученных и несовершенных по содержанию законов, беспределом недобросовестных конкурентов, противоправной деятельностью контролирующих и правоохранительных органов и т. п., некоторые отставники пасуют. При этом, впрочем, практика показывает, что из толкового опера начальника СБ коммерческой структуры можно подготовить примерно за полтора месяца.

Все сделано быть не может

И напоследок – о том, что, собственно, обязан делать руководитель службы безопасности.

Начальник СБ подчиняется исключительно первым лицам компаний (учредителям) либо уполномоченным ими топ-менеджерам, что наиболее актуально в холдингах и корпорациях.

Не стоит принимать на работу начальника СБ, который требует контроля за собой либо отвечает, что у него «все сделано».

В распоряжении у начальника СБ фирмы должны быть элементарные технические средства (цифровые диктофон, фото- и видеокамера, сканер, мобильный телефон и т. п.), служебный автомобиль и бюджет на оперативные расходы. Опытный руководитель службы безопасности постоянно совершенствует свои знания в областях действующего законодательства и передовых технологий, используемых для защиты предприятия. И плох тот начальник СБ, который остановился в своем развитии, живет вчерашним днем и почивает на лаврах, однажды выстроив свою работу и считая, что на этом его роль исчерпана.

Чтобы идти в ногу со временем, кроме самостоятельной подготовки руководитель службы безопасности, как правило, входит в различные объединения (федерации, ассоциации) по профессиональной принадлежности, обменивается опытом в общении с коллегами. И еще об одном, по мнению Геннадия Лянного, надо обязательно сказать. Практический опыт свидетельствует о том, что действенность системы безопасности предприятия зависит от понимания ее важности каждым из сотрудников, невзирая на занимаемые должности.

Пусть начальник СБ семи пядей во лбу, а учредитель не скупится на технику и оперативные расходы. Но ведь вокруг живые люди – персонал со своей психологией, амбициями, проблемами и т. п. Тем более что некоторые сотрудники поначалу неизбежно видят в руководителе СБ «серого кардинала», корпоративный контролирующий, а порой и карающий орган (особенно в компаниях, где ранее никто безопасностью не занимался и где действительно приходится «закручивать гайки»).

Важно изменить такую психологию. Как правило, у опытного начальника СБ уходит шесть – восемь месяцев, чтобы стать в фирме «своим». Иногда это происходит быстрее, так как жизнь вносит свои коррективы, возникают экстремальные ситуации, когда важность обеспечения безопасности проявляется сама собой, а руководитель службы безопасности на практике может продемонстрировать свои профессиональные качества.

Безопасность на предприятии можно обеспечить лишь тогда, когда руководитель не только декларирует свое желание иметь ее, но и принимает непосредственное участие в построении службы экономической безопасности, а также прислушивается к рекомендациям начальника СБ. Еще раз напомним, что только первый руководитель может давать распоряжения и подписывать приказы, обязательные для выполнения всем персоналом.

В связи с этим рекомендация для руководителей: не меняйте свое мнение в политике безопасности под нажимом старожилов компании или из боязни подорвать свой авторитет.

«Экономить» на авторитете начальника СБ не стоит, как не нужно экономить на бумаге, изготавливая проекты документов на обратной стороне черновиков. Чем опасно последнее? Это аукнется после предательства кого-либо из числа персонала, хищения из офиса личного сейфа и компьютера руководителя, грубого и незаконного «наезда» силовиков и прочих потенциальных угроз, которые могут войти в жизнь любой фирмы.

Текст: Александр Губанов

Источник: moscowtorgi.ru