Информационная безопасность в сфере СМБ вызывает повышенное беспокойство и у владельцев бизнеса, и в индустрии безопасности в целом.

Ушедший 2020 год принес немало испытаний для предприятий малого и среднего бизнеса: карантин, сокращения оборотов и штата, массовый переход на удаленную работу, экономический кризис, финансовые потери. И еще одно – ощутимый рост киберпреступности.

Преступные хакерские сети расширили свой арсенал и собрали гигабайты информации, позволяющей идентифицировать пользователей, их медицинские данные, номера кредитных карт. Проблема утечки данных затронула не только гигантов, но и представителей малых предприятий, на долю которых приходится добрая треть атак. Ирония заключается в том, что многих инцидентов можно было бы избежать, однако в сфере СМБ до сих пор бытуют расхожие заблуждения, которые легко опровергнуть с помощью статистических данных.

Безопасность малого бизнеса: кафе и рестораны!

Эксперты «НТЦ ЕВРААС» озвучивают самые распространённые мифы, с которыми приходится сталкиваться на регулярной основе.

Миф № 1. Внимание хакеров привлекают исключительно крупные предприятия

Считается, что организации, имеющие небольшой штат сотрудников или невысокий оборот, не представляют собой большого интереса для киберпреступников. Это мнение абсолютно лишено оснований, поскольку современные хакерские атаки автоматизированы.

Боты, ищущие уязвимости всех доступных узлов сети Интернет, не выбирают свои цели. Поэтому в числе их жертв с равной вероятностью оказываются компании вне зависимости от их размера. Кроме того, малые предприятия являются простой мишенью, так как не обеспечивают защиту данных в полном объёме и часто не имеют квалифицированных сотрудников, что делает их более вероятной жертвой атак. Целенаправленные атаки также направлены на малый и средний бизнес, поскольку киберпреступники знают, что такие компании менее защищены.

В таком случае надеяться можно только на случай? Конечно же нет. Никогда не поздно устранить уязвимости и повысить уровень защиты. По меньшей мере, неразумно полагать, что вам нечего бояться или нечего терять. Банковская информация ваших заказчиков, пароли, логины, личные данные партнеров и сотрудников – всё это в любой момент может стать собственностью хакеров.

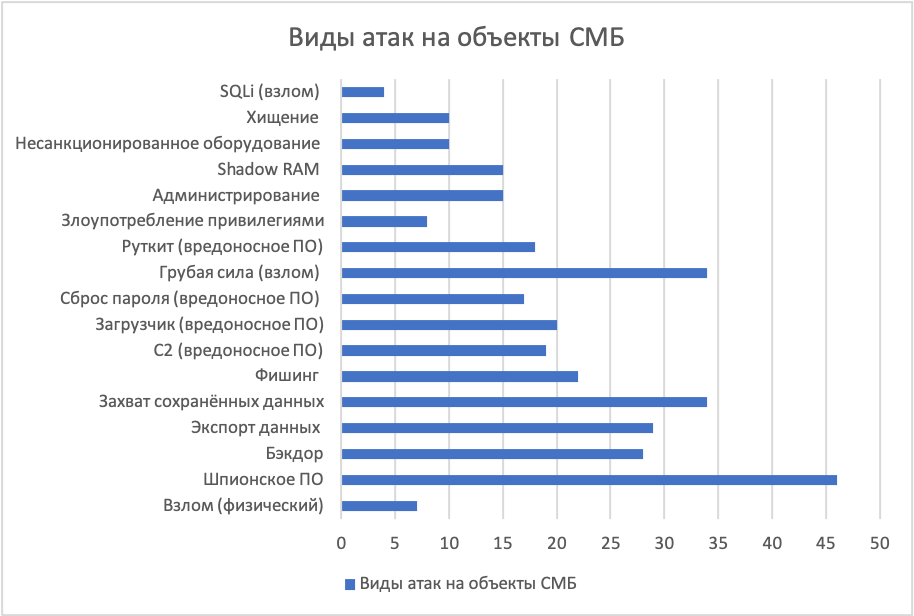

Миф № 2. Компании СМБ и крупные предприятия сталкиваются с разными видами угроз

Как свидетельствует статистика, весомую угрозу для коммерческих организаций любого размера являют собой программы-вымогатели, способные парализовать работу предприятия. В ряде случаев время вынужденных простоев, как у крупных, так и у малых компаний, превышало несколько дней.

Безусловно, существуют и отличительные особенности. Например, крупные предприятия лучше защищены от фишинга, который являет собой актуальную проблему для небольших компаний, но больше страдают от DDoS атак, редко оказывающих существенное влияние на малый и средний бизнес. Предприятия СМБ также сталкиваются с программами-вайперами, уничтожающими всю информацию без возможности ее восстановления, и с утечкой конфиденциальных данных.

«Безопасность среднего и малого бизнеса — за 3 шага»

Разница заключается лишь в том, что большая корпорация имеет больше шансов на восстановление своей работы или репутации после атаки. В 2020 году 22% атакованных малых или средних предприятий завершили свою деятельность.

Миф №3. Защиты рабочих устройств будет достаточно

Если ваши сотрудники пользуются своими собственными устройствами — смартфонами, планшетами или ноутбуками для ведения бизнеса — ваши сотрудники представляет угрозу безопасности вашей компании. Более того, статистика говорит о том, что двое из трех сотрудников компании используют свои личные устройства для доступа к сетям и приложениям компании, даже если эта деятельность запрещена.

Работодатели имеют два варианта: либо принять все необходимые меры безопасности, либо полностью запретить такую практику и обеспечить соблюдение правил. Для большинства компаний имеет смысл принять систему BYOD и извлечь выгоду из её преимуществ при одновременном осуществлении мер безопасности, которые смягчают связанные с этим риски. Политика безопасности должна охватывать все устройства, имеющие доступ в Интернет, в том числе и устройства IoT.

Миф № 4. Обеспечение информационной безопасности – это разовая мера, которая сводится к покупке определенного ПО и оборудования

Не стоит заблуждаться относительно того, что интернет безопасность можно обеспечить раз и навсегда. Это – не разовая задача, а непрерывная комплексная работа. В данном случае защита не сводится к модернизации оборудования или покупке последнего антивируса. Методы преступников разнообразны и постоянно совершенствуется.

Антивирусные программы не являются панацеей, а надёжные пароли – лишь малая часть работы. Необходимо правильно выстроить систему информационной безопасности предприятия, начиная с оценки возможных рисков. Кроме того, меры по противодействию киберпреступности должны включать в себя постоянную разъяснительную работу в коллективе и непрерывный поиск возможных угроз и уязвимостей.

Миф № 5. Информационная безопасность – это задача отдела ИТ

Удивительно, но в наше время многие компании не имеют отделов ИБ, в связи с чем функции обеспечения информационной безопасности выполняют сотрудники ИТ-отделов. Однако снижение риска зависит не только от современных средств защиты, но и от правильного подхода к организации процесса. Только правильная настройка уже имеющихся средств защиты помогла бы избежать 95% всех результативных атак.

Может ли специалист в сфере ИТ организовать работу по защите от взлома так же эффективно, как и профессионал в сфере информационной безопасности? Очевидно, нет.

Гораздо более правильным решением будет делегировать эти функции специально обученным людям, имеющим соответствующую подготовку и постоянно развивающимся в данном направлении. И если возможности сформировать собственный отдел ИБ или иметь штатного узкопрофильного специалиста у вас нет, то всегда лучше обратиться к аутсорсингу, чем поручать эту задачу людям, не имеющим достаточной компетенции.

Миф № 6. Информационная безопасность – это дорого

Заблуждение относительно дороговизны средств и мер, направленных на обеспечение информационной безопасности, является самым опасным.

В последнем квартале 2020 года средняя сумма, которую теряют компании в следствие кибератак вымогателей, составила 154 108 долларов США. При этом, как показала практика, восстановить зашифрованные или похищенные файлы удается далеко не всегда. Нередки случаи, когда, получив выкуп, преступники совершали повторные атаки. И, как мы уже упоминали ранее, последствия кибератак для малого и среднего бизнеса бывают фатальными.

Несмотря на вынужденные простои, длительность которых в прошедшем году для одной третьей части всех атакованных предприятий достигала восьми и более часов, и ущерб от дискредитации данных клиентов или партнеров, руководство некоторых компаний среднего и малого бизнеса по-прежнему предпочитает надеяться на удачу, пренебрегая важностью принятия базовых мер информационной защиты. При этом сумма инвестиций в ИБ несопоставимо мала по сравнению со стоимостью выкупа украденных данных или затратами на восстановление после хакерского нападения. Любая хорошая стратегия кибербезопасности должна быть разработана с учетом конкретных потребностей вашего бизнеса. При правильном подходе это можно сделать с минимальными затратами.

Что делать?

У нас есть ответы на эти вопросы:

• Прежде всего следует обнаружить и устранить имеющиеся уязвимости, повысить уровень защиты всех устройств (например, одним из первых средств защиты является брандмауэр. Использование многофакторных параметров идентификации также обеспечивает дополнительный уровень защиты). Обновлённое антивирусное ПО – «маст хэв», но не может заменить собой все средства;

• Также следует провести обучение сотрудников и внедрить собственную политику доступа к информации, которую необходимо задокументировать. Каждый сотрудник должен подписать документ о том, что был проинформирован о политике безопасности, и в случае её нарушения может быть привлечён к ответственности;

• Для предотвращения утечки данных и внутренних угроз ограничьте доступ к тем областям, которые не нужны персоналу для выполнения своей работы;

• Создайте план реагирования на инциденты и ликвидации последствий. Удивительно, но подавляющее большинство компаний не разработали план действий на случай встречи с хакерами;

• Обеспечьте резервное копирование важных бизнес-данных. Это является наиболее важным компонентом любого плана восстановления после кибератак. Копии следует делать как можно чаще и максимально автоматизированным способом;

• Налаживайте отношения с поставщиками услуг в сфере информационной безопасности. Тесное сотрудничество с профессионалами поможет существенно упростить вашу инфраструктуру, повысить степень ее защищенности и минимизировать риск простоев или утечки информации;

• Проведение аудита должно быть периодической процедурой. В первую очередь это касается веб-сайтов электронной коммерции, поскольку помимо вашей собственной финансовой информации у вас есть доступ к финансовой информации своих клиентов;

• Регулярно обновляйте уже существующую инфраструктуру кибербезопасности до более сложной.

Источник: www.evraas.ru

Нам нечего терять! Безопасность для самых маленьких… компаний

Если рассуждать об информационной безопасности малого бизнеса, лучше всего подойдёт такое определение: чтобы стать целью, вовсе не обязательно быть целью. Любая компания может стать жертвой атаки и попасть в неприятную ситуацию со скомпрометированным данными.

Почему-то руководители малого бизнеса нередко отмахиваются от проблем информационной безопасности с аргументом «кому мы нужны»? Вы, может и нет, а данные о клиентах, сделках, платежах — вполне. Если вы работаете в компании малого бизнеса или руководите ею, зайдите под кат. Этот небольшой ликбез для вас.

Symantec всё подсчитал: 40% кибератак совершаются на предприятия малого бизнеса (а теперь ещё добавьте риски и угрозы со стороны сотрудников).Бизнес смотрит, как подвергаются атакам гиганты и продолжает халатно относиться ко всем аспектам информационной безопасности в компании. Да что и говорить, у компаний СМБ на то есть причины:

- экономия на расходах;

- ложная уверенность в сотрудниках и надёжности инфраструктуры;

- пренебрежение угрозами из-за халатного отношения к коммерческой информации;

- в штате нет не то что безопасника, даже системного администратора.

Так себе аргументы, честно говоря. Например, каждый день создаётся до 360 000 вредоносных программ и приложений, большинство из них — фишинг. Беспредельно выросли атаки с применением социальной инженерии. Почему вы думаете, что все угрозы и атаки обойдут именно вас?

Если вам дороги данные (которые вам достались за деньги, если вы вдруг случайно забыли или не обратили внимание), информационная безопасность должна стать важным приоритетом в управлении. Она может быть недорогой и эффективной, если подойти к вопросу с умом.

Отслеживайте и будьте готовы

Даже крупные компании и технологические гиганты не способны предотвратить все атаки на корпоративные среды — к сожалению, современные злоумышленники хорошо прокачаны и зачастую в своих методах опережают самые совершенные системы противодействия взлому и утечкам. А раз предотвратить нельзя, необходимы три вещи.

- Бэкапы — имейте по крайней мере по две копии всех ваших баз данных, хранящиеся в разных местах (например, на своём сервере и в двух разных ЦОДах провайдеров в облаке).

- Мониторинг — попросите системного администратора или аутсорсера создать систему мониторинга внешних и внутренних угроз. Важно не навязывать какое-то конкретное решение, а установить то, с которым спокойно и эффективно сможет взаимодействовать специалист, ответственный за безопасность: это могут быть платные комплексные сервисы, опенсорсные решения или комплекс из разных компонентов (например, базовый мониторинг ИТ-инфраструктуры + сетевой мониторинг + средства операционной системы). Обязательно спросите у специалиста, как он собирается узнавать о проблемах и насколько быстро реагировать. Если речь идёт о небольшой компании (самые незащищённые в малом бизнесе), то весь алертинг должен быть настроен на руководителя или другого абсолютно компетентного сотрудника с высокими правами доступа.

- Оперативное реагирование на угрозы — на любую угрозу важно вовремя среагировать: распознать, «перекрыть кислород» (остановить) и предотвратить последствия. Для этого нужен план действий на случай угроз — чтобы все решения были заранее согласованными и однозначными (правда, иногда такой план никуда не годится, т.к. идёт нестандартная атака либо в компании произошёл неожиданный инцидент с сотрудником).

Дорогой инструмент — ещё не признак ума, господа

Много лет мы развиваем свою CRM-систему: функционально насыщенную, но удобную и надёжную, как автомат Калашникова. Мы работаем для малого бизнеса и предлагаем цены ниже, чем за тот же набор возможностей просят наши российские и зарубежные конкуренты. При этом CRM эффективна и количество «отказов» от работы в системе минимальное. Просто потому что система подходит клиентам, а мы не стремимся раздеть клиента на дорогом и красивом консалтинге (проще говоря, не пускаем пыль в глаза). Так вот, с системами управления безопасностью ИТ-инфраструктуры (в частности, ITSM-системами, например) та же история: есть хорошие разработки, которые функционально не уступают крупным вендорам с именем, а работают даже лучше, потому что разработчики стремятся действительно помочь клиенту, т.к. довольный покупатель приведёт ещё двоих (ну или не навредит), а злой — напишет гадость на Хабре (или ещё где-то).

Не нужно упираться в дорогие инструменты и звучные названия вендоров. Совет такой: разработайте детальный план информационной безопасности. Определите все параметры: от кого вы защищаетесь, что защищаете, какие угрозы и риски критичны, какие векторы атаки могут быть, в чём внутри и вне компании вы наиболее уязвимы. После того, как у вас будет план, приступайте к поиску поставщиков программного обеспечения. Выбирая технологии, помните, что злоумышленникам все они тоже доступны и многое будет зависеть от корректных настроек и добросовестного внедрения (всё, как и с CRM-системами, и с любым другим бизнес софтом).

Поскольку ПО для безопасности — один из наиболее доступных путей защиты малого бизнеса, остановимся на этой теме подробнее и рассмотрим, чему ещё нужно уделить внимание.

- Не инвестируйте в неэффективные технологии. В 2017 году Accenture (PDF) проводил исследование и выяснилось, что 5 из 9 технологий защиты компании разного типа имеют отрицательный инвестиционный эффект (то есть стоят дороже, чем приносят или сохраняют, вы в минусе). Когда затраты на софт превышают экономию, это серьёзный удар по бюджету компании, потому что возникает три безрадостных пути: либо бросить ПО и забыть о стоимости его покупки и внедрения; либо привлекать дорогих специалистов, раскачивать и поддерживать неподходящее ПО; либо платить дальше и использовать его на той же малой мощности. И да, чаще всего первый вариант самый выгодный и наименее рисковый.

- Не покупайте сложное ПО, в котором не сможет разобраться ответственный за него сотрудник — обязательно привлеките его для выбора и тестирования демо-версий программ, привлекайте к общению с разработчиком и обучайте.

- Ищите решения, которые подходят вашей компании. Если у вас сеть на 15-20 ПК, 3 принтера, пара роутеров и скромный сервер или всё в облаке, вам точно не нужны решения за 7 млн. рублей (которые, к слову, изначально рассчитаны на крупные организации). Протестируйте варианты и выберите самый оптимальный. Когда ⅔ ПО простаивает, вы окажетесь в пункте 1 этого списка.

- Даже при найме самого гениального сисадмина, даже при наличии руководителя, окончившего ВМК или мехмат, даже при самом крутом и лояльном админе-аутсорсере заказывайте программное обеспечение для обеспечения инфобеза только с настройкой и внедрением. Это мы вам как разработчик CRM-систем говорим: все тонкости, детали на старте и доработки идеально может сделать только тот, кто спроектировал и разработал ПО, либо имеет по его практическому применению подтверждённые компетенции. Вот это реально толковое вложение — ваш старт будет быстрым и безболезненным, ПО сразу встроится в инфраструктуру и начнёт работать на вас.

- Обязательно накатывайте все обновления и патчи, которые выпускает разработчик — для управления безопасностью это супер важно. Кстати, этот пункт касается всех корпоративных информационных систем, от корпоративного портала до CRM/ERP, ITSM и проч. «Накатывайте обновления и патчи» это такое же заклинание, как «Делайте бэкапы» (ну почти).

- Запомните слова и фразы: система комплексной предиктивной аналитики, машинное обучение, искусственный интеллект (во всех сочетаниях), кибер-аналитика, искусственный интеллект для анализа поведения пользователей, нейросети (во всех формулировках). Если вы их слышите от вендора, вы гарантированно переплатите за решение, которое точно вам не подойдёт. Это мантры маркетинга и они волшебным образом удорожают программное обеспечение. Согласитесь «вероятность наступления сделки, рассчитанная по Байесу» звучит менее продающе, чем «искусственный интеллект для скоринга». А фигня та же самая: чем больше сделок с параметрами X,Y, Z закончились покупкой, тем выше вероятность, что новая сделка с X,Y, Z тоже выгорит. С системами безопасности та же история, только часто проблема таких систем у небольшого бизнеса в том, что у него слишком мало данных, чтобы более или менее адекватно использовать подобные алгоритмы.

Сисадмин: домашний или на стороне

Часто в компаниях малого бизнеса (особенно неайтишных) нет своего сисадмина — за работу рабочих компьютеров нередко отвечает самый продвинутый сотрудник, уровень которого порой не доходит даже до умения войти в биос. Свой сисадмин или надёжный админ-аутсорсер (от компании или частник) просто необходимы, если вы хотите мало-мальски защитить свою коммерческую информацию. Поэтому обязательно проведите несколько собеседований, обозначьте рабочие задачи и выберите своего джедая ИТ-инфраструктуры.

Не доверяйте облакам безоговорочно

Раньше нас упрекали в том, что мы как разработчики десктопной CRM-системы воевали с облачными сервисами. С тех пор прошло примерно сто лет и наши клиенты уже пользуются облачными сервисами геомониторинга GeoMonitor и саппорт-системой ZEDLine. Да откровенно говоря, мы всегда были по обе стороны облачных систем: и как пользователи, и как инженеры.

Так вот, малый бизнес часто совершает ошибку, полагая, что облачные технологии во всём — гарант безопасности. На самом деле, это масса рисков, связанных с человеческим фактором, атаками на хостинг, форс-мажорами и различными проникновениями и утечками в облачных сервисах. Увы, до сих пор они остаются менее надёжными, чем десктоп (а по-настоящему защищённые среды очень дорогие).

Есть ещё один неприятный аспект облачных сервисов: сотрудники могут хранить, обрабатывать и пересылать данные с помощью бесплатных Google Docs, различных хранилищ и т.д., к которым есть немало вопросов по уровню шифрования и безопасности. Да и сотрудники нередко создают публичные ссылки и раскидывают их уж совсем в ненадёжных каналах.

Сотрудники — уровень опасности красный

Вот мы и пришли к самой большой дыре в безопасности. Если году так в 2010 успешная социальная инженерия была уделом умных злоумышленников и простое мошенничество с её помощью проваливалось из-за очевидной топорности, то сейчас даже сами безопасники не с первых актов общения или взаимодействия распознают атаку.

Мошенники идеально воздействуют на человека и прекрасно понимают, что проще атаковать продажницу Василису, чем ломать корпоративные сети и тащить оттуда базу. Две-три неловких ошибки сотрудницы — и вот он, доступ к нужным данным. Работать с безопасностью на стороне человеческого фактора тяжелее всего. Но несколько общих рекомендаций всё-таки есть.

- Изучайте современные кибератаки (специализированные блоги, Хабр и телеграм вам в помощь) и информируйте о них сотрудников, разъясняя то, как могут действовать мошенники.

- Проводите тренинги и теневые учения по безопасности: звоните сотрудникам, рассылайте фишинговые письма, провоцируйте коллег в чатах — лучше они клюнут на вашу уловку и получат отповедь (а лучше ликбез), чем попадутся на удочку злоумышленников.

- Объясните сотрудникам, что если им что-то кажется подозрительным, лучше спросить у сисадмина или руководителя, чем потом расхлёбывать проблемы и тем более их последствия.

- Пропишите регламенты безопасности, работы с паролями, двухфакторной авторизации и т.д.

- Разъясните сотрудникам правила пользования устройствами и Wi-Fi общего пользования.

- Желательно, если вы позаботитесь о личных проблемах безопасности коллег и включите в тренинги атаки на личную почту, облачные хранилища и банковские карты. Это не альтруизм — просто они могут спокойно оперировать рабочими данными в личных сервисах.

Главное правило: безопасность должна быть комплексной и непрерывной, включать мониторинг, меры защиты и работу с персоналом. Главный совет: бойтесь. Наверное, это один из немногих случаев, когда страх по-настоящему оправдан. Если отказаться от ложного чувства безопасности, взгляд на управление компанией становится более трезвым. А управление — разумным.

Наши статьи о безопасности:

- Корпоративная небезопасность

- Основной инстинкт бизнеса: грани корпоративной безопасности

Минутка рекламы

Почему малые компании должны серьезно относиться к кибербезопасности

В последние годы предприятия малого и среднего бизнеса, как и крупные компании, все активнее используют цифровые технологии для удаленной работы, производства и продаж. Но, в отличие от своих старших собратьев, они не всегда уделяют столько же внимания кибербезопасности, а ведь по мере расширения их компьютерные сети становятся все более уязвимыми. Эта ошибка может стоить организации финансовых и репутационных потерь в случае кибератаки – вот почему малому бизнесу следует серьезно относиться к защите от киберугроз.

Что такое кибербезопасность?

Кибербезопасность – это набор процессов и стратегий для защиты критически важных систем и конфиденциальной информации компании от кибератак и утечек данных. Приемы злоумышленников становятся все более изощренными по мере увеличения ландшафта угроз, и для разработки новых методов киберпреступники используют искусственный интеллект и социальную инженерию. И чтобы не отставать от них, бизнесу приходится постоянно укреплять защиту.

Почему малый бизнес уязвим для кибератак?

Можно предположить, что киберпреступников в основном интересуют крупные организации, однако есть основания полагать, что малый бизнес может быть даже уязвимее для кибератак. Зачастую это связано с тем, что у небольших компаний, в отличие от крупных, не хватает ресурсов для защиты от киберугроз. Они меньше тратят на кибербезопасность и чаще используют устаревшее программное обеспечение, которое больше не поддерживается. Из-за этого они становятся легкой мишенью для злоумышленников.

Кроме того, сотрудники небольших компаний чаще используют для работы личные устройства. Это помогает сэкономить время и деньги, но повышает вероятность стать жертвой кибератаки, так как личные устройства хуже защищены от вредоносного ПО.

Что мотивирует злоумышленников атаковать малый бизнес?

Деньги. Основной мотив – финансовая выгода. Лишь некоторые злоумышленники руководствуются желанием подорвать работу компании или отомстить кому-то. Большинство просто гонится за деньгами. Именно поэтому среди них так популярны зловреды-шифровальщики.

Пока какой-то метод приносит прибыль, преступники будут им пользоваться.

Вычислительная мощность. Иногда атакующие намереваются использовать компьютеры компании в качестве ботов для проведения DDoS-атаки (атаки типа «отказ в обслуживании»). Принцип действия DDoS-атак – генерирование огромных объемов веб-трафика, мешающего нормальной работе сервиса. Скомпрометированные компьютеры присоединяются к армии ботов, направляющих в сеть компании избыточный трафик.

Выход на другие организации. Малая компания может быть связана с другими организациями через цифровые каналы для совершения транзакций, управления цепочками поставок и обмена информацией. Так как в сети крупных компаний проникнуть сложнее, злоумышленники иногда используют лазейки в сетях более мелких компаний для проникновения в систему их старших партнеров.

Каким киберугрозам подвержен малый бизнес?

Прежде чем разрабатывать стратегию кибербезопасности для бизнеса, необходимо оценить ландшафт угроз. Киберугрозы для малого бизнеса можно разделить на следующие.

Социальная инженерияОбман или манипулирование пользователями с целью выудить у них конфиденциальную информацию для дальнейшего получения выгоды. Социальная инженерия может принимать различные формы.

- Фишинг – рассылка мошенниками писем с целью получить личные данные адресата или развернуть вредоносное ПО на устройстве или в сети жертвы.

- Целевой фишинг – разновидность фишинга, направленная на конкретного человека. Как правило, отправитель выдает себя за знакомого жертвы.

- Поддельные веб-сайты – копии легитимных ресурсов, созданные для выманивания денег у пользователей и осуществления кибератак.

- Подмена телефонного номера – метод, с помощью которого мошенники скрывают свою личность от потенциальной жертвы.

- SMS-фишинг – вариант фишинга с рассылкой SMS-сообщений на мобильные телефоны.

Шифровальщик

Один из наиболее распространенных методов атаки на компании. Программа-шифровальщик блокирует компьютер и зашифровывает данные, лишая пользователя доступа к ним. Чтобы вернуть свои данные, владельцы компаний должны заплатить выкуп, после чего получают ключ для расшифровки. Согласно отчетам, 71% атак с использованием шифровальщиков направлены на малый бизнес, а средний размер требуемого выкупа составляет 116 000 долларов США. Малые и средние компании чаще соглашаются заплатить выкуп, так как не всегда создают резервные копии данных, а простой в работе может серьезно повредить бизнесу.

Этот собирательный термин обозначает программы, разработанные для атак на пользовательские устройства или сети. К вредоносному ПО относится множество киберугроз, таких как троянцы и вирусы (шифровальщики – тоже одна из форм вредоносного ПО). Атаки с использованием вредоносного ПО наносят урон малому бизнесу, так как могут вызвать в устройствах серьезные поломки, требующие дорогостоящего ремонта или замены комплектующих. Кроме того, такое программное обеспечение может незаметно проникать в системы и получать доступ к данным, подвергая риску клиентов и сотрудников компании.

Сеть взломанных и зараженных вредоносным ПО компьютеров, вся вычислительная мощность которых используется для осуществления кибератак. Раньше они считались угрозой в основном для крупных организаций, но в последние годы стали атаковать в том числе малый и средний бизнес.

DDoS-атаки

Атаки типа «отказ в обслуживании» (DDoS), которые обрушивают на веб-сайт трафик из многочисленных источников, тем самым прерывая его работу. Успешная DDoS-атака может вывести сайт из Сети и сделать его полностью недоступным для клиентов.

SQL-инъекция

Если компания использует базу данных на SQL (Structured Query Language; язык структурированных запросов), то она потенциально уязвима для SQL-инъекций. SQL-инъекция – это внедрение фрагмента вредоносного кода в базу данных SQL. В зависимости от характера кода, последствия могут быть очень серьезными. Например, инъекция может стереть данные, скомпрометировать конфиденциальную информацию пользователей и, в худшем случае, вывести из строя всю систему. Это одна из наиболее распространенных форм онлайн-атак.

Почему так важно защищать малый и средний бизнес от киберугроз

Есть несколько причин серьезно подходить к защите малого и среднего бизнеса от киберугроз.

Вероятность финансовых потерь

Киберинцидент может нанести небольшой организации серьезный финансовый урон, иногда невосполнимый. Стоимость восстановления данных, потеря дохода во время простоя и штрафы за несоблюдение законодательства могут сильно сократить на итоговую прибыль.

Репутационный ущерб

В зависимости от масштаба атаки и методов реагирования на нее, утечка клиентских данных может привести к серьезным репутационным потерям. Это, в свою очередь, может оттолкнуть потенциальных и текущих клиентов и сотрудников.

Риск для сотрудников

Если конфиденциальные данные сотрудников, например личные дела из отдела кадров, дни рождения и финансовая информация, украдены злоумышленниками, эти сотрудники могут стать жертвами кражи цифровой личности и других методов киберпреступников.

Возможность поддерживать непрерывную работу

Компании любых размеров стали во многом полагаться на информационные системы, особенно после начала пандемии Covid-19. Использование облачных служб, смартфонов, Интернета вещей и искусственного интеллекта означает, что любой сбой в работе, вызванный кибератакой, серьезно влияет на бизнес-процессы.

Соблюдение нормативных требований

Юрисдикции различных стран мира ужесточают регулирование использования интернета. Например, в Европе действует Общий регламент ЕС по защите данных (GDPR), в Калифорнии – Закон Калифорнии о защите конфиденциальности потребителей. Организации, собирающие и хранящие данные, несут должны соблюдать такие нормативные требования или платить штраф за их несоблюдение. Это вынуждает компании любого размера серьезнее относиться к защите данных. Более подробную информацию о законодательстве в сфере использования интернета вы можете получить здесь.

Ландшафт угроз продолжает эволюционировать

Объем и сложность киберугроз возрастают. По оценкам, во всем мире ежедневно злоумышленники взламывают более 30 000 веб-сайтов и создают более 300 000 новых вредоносных программ. Преступники постоянно ищут новые уязвимости и способы атаковать компании любых размеров. Если ваш бизнес до сих пор не стал жертвой киберпреступников, это не означает, что вы защищены.

Как часто малый бизнес подвергается киберугрозам?

Риск кибератак на предприятиях малого и среднего бизнеса – и без того, как правило, более высокий, чем на крупные организации – вырос за последние годы. Например, в 2020 и 2021 годах число утечек данных в небольших компаниях по всему миру выросло на 152% по сравнению с двумя предыдущими годами, согласно RiskRecon – подразделению MasterCard, занимающемуся оценкой рисков для кибербезопасности. Эта цифра в два раза превышает аналогичный показатель для крупных организаций за тот же период.

Исследование 2021 года, проведенное IBM, показало, что за предыдущий год кибератакам подверглись 52% малых предприятий. Несмотря на это, многие компании оказались не готовы противостоять угрозе: исследование UpCity, американского поставщика бизнес-услуг, выявило, что лишь половина опрошенных компаний подготовила план кибербезопасности на 2022 год.

В сложных экономических условиях компании, как правило, сосредотачиваются на повседневных операциях и выживании здесь и сейчас. Однако с современным ландшафтом угроз киберзащита является ключевым условием выживания в долгосрочной перспективе.

Как вы можете защитить свой малый бизнес от киберугроз?

Чтобы защитить малый и средний бизнес от киберугроз, необходимо разработать стратегию кибербезопасности. Эффективный план должен включать следующие компоненты:

- Тренинги для сотрудников разных уровней

- Безопасность сети

- Безопасность инфраструктуры

- Безопасность приложений

- Информационная безопасность

- Безопасность облака

- Аварийное восстановление и обеспечение непрерывности бизнеса в случае серьезной атаки

Необходимо развивать культуру безопасности в компании. Сотрудники и руководители должны знать и соблюдать основные рекомендации по кибербезопасности. Но одной бдительности недостаточно. Для защиты бизнеса малые и средние компании должны вкладываться в подходящие инструменты кибербезопасности.

Защита сетей небольших компаний

Специалисты по информационной безопасности много говорят о защите сетей. На первый взгляд, это проблема скорее крупных предприятий, но на самом деле два компьютера – это уже сеть. Кроме того, если сотрудники используют для работы смартфоны, то один настольный ПК и несколько таких смартфонов также образуют корпоративную сеть.

Первый и наиболее важный уровень защиты – осведомленность в области интернет-безопасности. Доступ к сети должен быть защищен надежными паролями, которые следует регулярно менять.

Пользователям, имеющим доступ к сети, нужно научиться соблюдать осторожность при работе с электронной почтой. Не проходите по ссылкам в электронных письмах, если вы не уверены в том, что письмо действительно получено от известного и доверенного отправителя. Остерегайтесь электронных писем, якобы отправленных коллегами, но не содержащих при этом личных сообщений. Также следует остерегаться писем, присланных якобы от банков или других организаций, где вас просят предоставить данные учетной записи. Подобные сообщения – явные сигналы, что перед вами – фишинговое письмо, призванное обмануть своего адресата.

Инвестиции в эффективную защиту

Соблюдение основных правил безопасности значительно снижает вероятность проникновения вредоносных программ в сеть компании. Но для защиты малого бизнеса необходимы специальные решения.

Бесплатные программы не всегда обеспечивают нужный уровень безопасности. По сути бесплатные программы безопасности представляют собой маркетинговые продукты. Эти программы являются бесплатными образцами, предназначенными для ознакомления потенциальных покупателей с основными возможностями платных решений, и собственные возможности таких бесплатных программ намеренно ограничены. Между тем на рынке есть эффективные и недорогие защитные средства для малого бизнеса.

В действенных решениях для бизнеса должны быть реализованы следующие компоненты.

- Защита от компьютерных вирусов и другого вредоносного ПО.

- Защита мобильных устройств, ставших неотъемлемой частью корпоративных сетей.

- Шифрование отдельных файлов, папок или целых дисков с данными.

- Защита рабочих мест – то есть определенных устройств, в том числе географически распределенных, с доступом в корпоративную сеть.

- И последний, немаловажный компонент: инструмент для управление системой, например средства управления установкой исправлений защиты.

Благодаря эффективной защите и соблюдению рекомендаций по соблюдению безопасности в интернете небольшие компании способны противостоять киберугрозам. Злоумышленники могут пробовать на прочность ваши ворота в сеть, но если они не открываются, им не останется ничего другого, как отправиться на поиски более легкой добычи.

Другие статьи и ссылки на тему безопасности малого бизнеса

- Защитные решения для малого бизнеса

- Рекомендации по кибербезопасности для малого бизнеса

- Endpoint Security для бизнеса

- Шифрование электронной почты

Почему малые компании должны серьезно относиться к кибербезопасности

Небольшие компании могут подвергаться различным киберугрозам. Узнайте, почему так важно обеспечить кибербезопасность малого и среднего бизнеса.

Источник: www.kaspersky.ru